Поиск и уничтожение программ для скрытого майнинга криптовалют

Содержание:

- Как предотвратить скрытый майнинг

- Обнаружение и удаление.Комплексный подход

- Как проверить комп на майнинг вирусы с помощью HitmanPro

- Вирус Майнинга – одна причина, три решения

- Как удалить майнер с компьютера: пошаговая инструкция по ручному удалению CPU Miner

- Законность скрытого майнинга

- Подготовка к проверке

- Радикальный метод

- Альтернативный метод

- Как происходит заражение

- 89% биткоинов добыто. Что дальше?

- Как обнаружить и удалить

- Как удалить Майнер

- Вирусы для майнинга на компьютерах

- Как злоумышленники могут майнить с вашего компьютера

- Как это работает?

- Что такое скрытый майнер

- Как найти ботнет на компьютере

Как предотвратить скрытый майнинг

Программа для удаления майнеров — крайняя инстанция. Задача каждого — научиться предотвращать попытки использовать ресурсы вашего устройства в корыстных целях. Для этого достаточно придерживаться простых правил безопасности:

- Устанавливаете только лицензированный софт и старайтесь избегать пиратского контента и ресурсов.

- Ограничьте список людей, которые могут получить доступ к вашему ПК. Для этого установите пользовательский пароль и заблокируйте возможность установки софта сторонними лицами.

- Обязательно используйте брандмауэр на ПК и на роутере, а также лицензированные антивирусные программы. Последние, к слову, нужно обновлять по первому требованию.

- Избегайте посещения сомнительных сайтов и тех, что работают без сертификатов SSL.

Если потребление ресурсов ПК резко увеличилось, то не пренебрегайте тревожными сигналами. Скрытый майнинг — это не что-то из разряда научной фантастики, а вполне земная угроза, нависшая над миллионами доверчивых пользователей ПК. Случаи скрыто майнинга растут в геометрической прогрессии. Антивирусная компания Malwarebytes только за март прошлого года зафиксировала свыше 16 млн. попыток незаконно использовать мощности пользователей.

Обнаружение и удаление.Комплексный подход

Прежде всего нужно учесть, что данный вариант можно использовать не только для того, что бы найти и удалить майнера, но и для борьбы с любыми троянами и всевозможным шпионским программным обеспечением, попавшем на комп с системой Виндовс.

Первый шаг — фиксация показателей

Первым шагом проверки на скрытый майнинг является необходимость взятия под контроль всего, что происходит в операционке компьютера. Для того чтобы проверить систему, скачивается мониторинговое приложение AIDA64. После того как программа запущена нужно открыть настройки и перейти в пункт OSD-меню, в котором отмечаются:

- температура ядер процессора;

- показатели температурного режима видеокарты;

- их уровни загрузки;

- размер занятой оперативки (RAM).

После нажатия кнопки «Применить» на рабочем столе перед глазами появляется гаджет с отображёнными выбранными показателями диагностируемого компьютера. После этого отключают всё, что можно, из работающих программ и процессов системы. И если показатели, зафиксированные изначально, не изменились, появляется повод задуматься о скрытых процессах и программах, их запустивших.

Второй этап

Это скачивание AnVir Task Manager, он станет альтернативой стандартного Диспетчера задач. Мощная диагностическая утилита сможет помочь в выявлении подозрительных процессов. Любая неопределённая строка в интерфейсе программы подсвечивается красным, а о каждом процессе можно получить информацию по максимуму, что в принципе отсутствует в стандартном диспетчере файлов. Кроме этого AnVir Task Manager занимается поиском скрытых процессов.

Майнеры могут маскироваться под другие процессы, а некоторые из них даже отключаться при открытии Диспетчера задач. Но вероятность поймать его при помощи софта AnVir Task Manager всё же достаточно высока. Для этой цели необходимо:

Включить отображение скрытых папок и процессов.

Отключать по очереди все процессы, которые не повлияют на стабильность работы системы.

По оставшимся запущенным процессам выяснить всю возможную информацию (в утилите есть функция, позволяющая находить такую инфу с помощью глобальной сети и проверки на ресурсе VirusTotal).

По каждому процессу обращают особое внимание на то, сколько он использует мощности центрального процессора, нагружает видеокарту и съедает оперативной памяти.

Если найдена подозрительная активность, то не стоит немедленно убивать процесс и чистить папки, так как есть вероятность его восстановления исходным кодом, спрятанным в другой месте памяти компьютера. Стоит только приостановить потенциально опасный процесс и запомнить место расположения файлов, связанных с ним.

Как проверить комп на майнинг вирусы с помощью HitmanPro

Первый шаг перед сканированием – загрузить необходимый инструмент со стандартной лицензией и расчетом на 32 и 64-битные системы. Сохраненный архив нужно распаковать, а затем запустить исполнительный файл подходящей версии (проверить версию операционной системы можно в свойствах ПК).

Использовать файл настоятельно рекомендуется с правами администратора!

Сразу после запуска появится основное меню навигации, где можно заглянуть в настройки, прочитать последние новости, добавленные разработчиком в социальные сети, и нажать кнопку «Дальше», ведущую к непосредственному сканированию.

Регистрировать личный профиль совсем необязательно. Если нужна разовая проверка, лучше сразу отказаться от инсталляции. Да, и от новостной рассылки проще сразу отписаться.

Запущенный этап сканирования может занять от двух до пяти минут. Все зависит от ОС, емкости жестких дисков, установленных расширений браузера ии даты последних проверок.

Ждать нужно до «победного конца»

Причем важно согласиться и на «грубую очистку системы» (закроется половина работающих служб и программ, выгрузится из памяти браузер), и на перезагрузку. В последнем случае HitmanPro разберется с вредоносным программным обеспечением еще до запуска системы, в своеобразном «безопасном режиме»

Как показывает практика, после подобного многоуровневого сканирования в живых не остается даже особенно вредные нарушители спокойствия.

Вирус Майнинга – одна причина, три решения

Если система действительно нагружена сверх меры (наблюдается вполне реальная утечка CPU и GPU даже в простое), а еще недавно стабильная операционная система перестала показывать и десяти процентов от предыдущего уровня работоспособности, значит ситуация набрала серьезные обороты. Приступать к очистке необходимо немедленно.

Действовать придется поэтапно, завершая сканирование ОС и всех текущих процессов, тремя разными инструментами, нацеленными на борьбу с вредоносным программным обеспечением, рекламными трекерами, утечкой данных, шпионами и шифровальщиками.

В том числе, перечисленные в инструкциях программы способны побороть и пресловутый CoinHive Miner Trojan (и еще неизвестные пользователям аналоги, работающие по той же схеме – точно также загружаются вместе с библиотеками JavaScript и встраиваются прямо в браузер).

Описать все уловки майнеров, решивших разбогатеть на чужом железе, практически невозможно – мошеннические механизмы развиваются семимильными шагами.

Как удалить майнер с компьютера: пошаговая инструкция по ручному удалению CPU Miner

И вот, наконец, мы подобрались к самому главному – как удалить майнер. Как было упомянуто выше, для начала, вам нужно обзавестись необходимой антивирусной программой. С помощью неё нужно будет просканировать компьютер и выявить этот троян. После того как он будет выявлен – его необходимо удалить. Казалось бы, все так просто, но не тут-то было. Вирус все так же, продолжает жить в вашем компьютере и это лишь, первый шаг к его удалению. Дальше, вам следует проделать ряд действий, с помощью которых, удастся удалить майнер раз и навсегда.

Вирус майнер: как найти и удалить

- В первую очередь после сканирования – вам понадобится перезагрузить ПК, чтобы запустить программу BIOS. С помощью которой можно управлять работой компьютера вне операционной системы. Для этого, нужно перезагрузить ПК. При запуске, нажать кнопку F8 несколько раз. А именно до тех пор, пока не увидите чёрный экран с различными функциями. Уже из которых будет необходимо выбрать Advanced Boot Options.

- Нажав на кнопку Advanced Boot Options, вы опять же, получите ряд функций, из которых будет нужно выбрать Safe Mode with Networking.

- Дальше, будет необходимо авторизоваться, используя вашу заражённую учётную запись, и запустить браузер.

- Потом, надо загрузить программу bedynet.ru/reimage/ или любую другую надёжную антишпионскую. Её необходимо обновить непосредственно, перед сканированием и удалить вредоносные файлы, относящиеся к программе-вымогателю. А затем можно завершить удаление биткоин майнер.

Таким образом, bitcoin miner полностью будет удалён с вашего компьютера. Но впредь, чтобы не столкнуться с теми же сложностями в дальнейшем – вам необходимо серьёзно подумать о том, как именно обезопасить работу ПК и сберечь ваши данные в целости и сохранности. Установите хороший антивирус, время от времени проводите проверки и анализ в работе компьютера, даже если все функционирует бесперебойно. А так же не посещайте сомнительные сайты и, конечно же, не скачивайте различные программы из сторонних источников. Если соблюдать такие простые рекомендации – вы никогда не столкнётесь с подобными проблемами и ваш компьютер всегда будет работать как обычно.

Читайте далее новости из мира биткоин и других валют.

Законность скрытого майнинга

Майнинг в целом, а особенно его нишевые ответвления — это всё ещё неизученная до конца сфера, которая не имеет чёткого определения в правовом поле. Однако это не значит, что если отсутствует статья за скрытый майнинг, то и ответственность за него не последует. Установка ПО на чужие компьютеры втайне от их владельцев, проникновение в сети — всего этого достаточно для возбуждения уголовного дела

При этом совсем неважно с какой целью это происходило. Лучше не нарушать закон и зарабатывать криптовалюту честно

К тому же стелс-майнинг не принесёт ощутимый доход и вы не заработаете столько, сколько можно заработать более честными операциями с цифровой валютой.

В заключение можно сказать, что появление новых кибер угроз, связанных с криптовалютой — это весьма ожидаемый результат популяризации данной технологии. Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях. Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

Подготовка к проверке

Перед тем, как приступать к сканированию, необходимо скачать и установить антивирусные приложения.

В идеале иметь установленный антивирус, пускай даже если это бесплатная версия. В большинстве найти скрытый в системе майнер не составит ему никакого труда.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Нам пригодятся следующие программы

- Kaspersky Rescue Disk или Live Disk от Dr.Web. Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить.

- Dr.Web Cureit – специальная программа способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner – поможет избавиться от всякой заразы с браузера. На мой взгляд, просто незаменимая вещь.

- Ccleaner – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Радикальный метод

Если ни один из указанных выше советов не помог удалить вирус майнер с компьютера, то придется осуществить переустановку Windows. Но перед этим можно попробовать воспользоваться опцией восстановления (если юзер успел сохранить копию операционной системы до заражения вирусным ПО). Перед тем как применить инструмент system recovery, рекомендуется переместить все важные сведения, сохраненные с момента создания последней точки восстановления, в надежное место (например, на флешку или в «облачный» сервис). После резервирования нужных данных, можно приступить к откату системы до нужного состояния.

В этом случае потребуется следовать ниже представленной инструкции:

- Щелкнуть по значку лупы, встроенному в панель задач: в поисковой строке вбить ключ «Восстановление», тапнуть на «Enter».

- Зайти в «Настройки…» и клацнуть на интерактивную клавишу «Восстановить…».

- Щелкнуть на «Далее>» и указать путь к актуальной версии recovery point.

- Чтобы проверить перечень изменений, которые будут внесены на ПК после использования файла отката Винды, достаточно кликнуть на интерактивную клавишу «Поиск затрагиваемых программ».

- После того как пользователь проанализирует объем предстоящих работ, достаточно нажать на клавишу «Далее>» и следовать подсказкам «Мастера восстановления» ПК.

- По факту отката системы потребуется перезагрузить ПК: с компьютера будут удалены все майнеры, в т.ч. svchost.

Альтернативный метод

Все майнинговое ПО проникает на компьютер и получает права администратора, чтобы вносить изменения на указанном устройстве от имени admin’а. Проверить наличие такого «гостя» можно через menu «Контроля учетных записей пользователя». А для того чтобы найти и удалить скрытые майнеры с ПК, необходимо выполнить следующие манипуляции:

- Перейти в локальный диск «С», в папку «Windows», в фолдер «system32», в директорию «drivers» и в конечную папку с названием «etc».

- Запустить файлик с именем «hosts» в стандартном текстовом редакторе – «Блокноте».

- Файл является скрытым, поэтому может потребоваться отобразить показ скрытых фолдеров через уже знакомый «Проводник» («Вид», опция «Параметры»).

- Обычно скрытый miner прописывает в файлике «hosts» путь к майнинговой ферме: чтобы удалить вирус биткоин-майнера, можно попробовать почистить вручную все подозрительные ip-адреса (например, «102.54.94.9 rhino.b-coinggg.com»).

- Так как провайдер фиксирует log-файлы при просмотре пользователем тех или иных ресурсов сети Интернет, то существует вероятность возврата «зловреда» на ПК по данным логам.

- Поэтому в процессе веб-серфинга рекомендуется воспользоваться программой для VPN без записи log’ов.

Лучшими бесплатными VPN-расширениями для браузеров считаются:

- TunnelBear VPN;

- Hotspot Shield;

- Hola VPN;

- Touch VPN;

- ZenMate VPN.

Как происходит заражение

Обычно заражение происходит несколькими путями:

- Через браузер. Например, когда вы заходите на зараженный сайт, miner может загрузиться прямо систему и начать действовать. Второй вариант – вирус майнер действует только в момент вашего нахождения на зараженном ресурсе, как специальный скрипт, но после его закрытия, все приходит в норму.

- Через установку программ, скачивание и открытие различных файлов. В таком случае угроза проникает в Windows и только после этого начинает свою активность.

Исходя из вышеперечисленных пунктов можно сделать вывод, что в наше время никак не обойтись без хороших антивирусов. Даже если вы очень осторожный пользователь, все равно есть риск заражения. По крайней мере у вас должен быть включен хотя-бы Защитник Windows 10.

89% биткоинов добыто. Что дальше?

Количество биткоинов ограничено числом 21 млн. Это было заложено в изначальный проспект эмиссии криптовалюты. Но, естественно, когда будут сгенерированы все биткоины, которые заложены в алгоритм, это не приведет к остановке существования сети Bitcoin. Просто если сейчас майнеры получают вознаграждение от сети за свою работу наряду с вознаграждением в виде комиссии за осуществление тех или иных сделок, которые проходят в сети, то после того, как будут сгенерированы все биткоины, у майнеров останутся в качестве дохода лишь комиссионные. Но когда новые биткоины генерироваться не будут, это, скорее всего, повлияет на рост цены биткоина: спрос на него будет расти, а значит, будет расти и цена. Майнеры при этом продолжат получать свое вознаграждение в качестве комиссии от тех сделок, которые они будут проводить.

Пока мы видим, что востребованность криптовалюты как альтернативного финансового инструмента только растет. И количество майнинг-ферм не снижается, а, наоборот, увеличивается. Главная тенденция, которую мы можем констатировать, — это укрупнение такого рода ферм. Частные малые и средние фермы интегрируются как на программах, так и на аппаратном уровне в более крупные, тяготеют к более дешевым источникам электроэнергии. Проще говоря, строятся большие ангары либо контейнеры в максимальной близости к электростанциям — там, где есть избыток электроэнергии и можно ее купить наиболее дешево.

Тот механизм консенсуса, который заложен в майнинг для поддержания работы блокчейна Bitcoin (proof-of-work), — один из наиболее энергозатратных и наиболее старых алгоритмов. Сейчас разработаны гораздо более эффективные алгоритмы консенсуса, которые не требуют таких огромных энергозатрат и таких вычислительных мощностей, однако существенной миграции пользователей от биткоина на другие криптовалюты пока не происходит. Доверие к биткоину сейчас максимально высокое.

Будем надеяться, что российские власти смогут оценить потенциал использования этой криптовалюты не в качестве альтернативы денежным средствам, а в качестве источника возможных валютных заработков для страны. В России есть большой избыток невостребованной электроэнергии, которая может быть израсходована, в том числе для поддержания блокчейн-сети Bitcoin. Эта валютная выручка точно была бы не лишней для страны. Общий объем и капитализация крипторынка оценивается от $1,5 до $2 трлн.

Как обнаружить и удалить

Обычно обнаружить троян пользователю довольно-таки сложно, ведь разработчики вирусного ПО постаралась максимально скрыть его работу. Новые майнеры способны маскировать свою деятельность:

- Отключаться во время работы пользователя с требовательными приложениями.

- Маскироваться в Диспетчере задач под другие приложения.

- Работать только во время «простоя» ПК.

Ваш компьютер может быть заражен, а вы даже и не заметите этого. Все зависит лишь от изобретательности хакеров. Постараемся максимально подробно рассказать, как выявить вредоносное ПО.

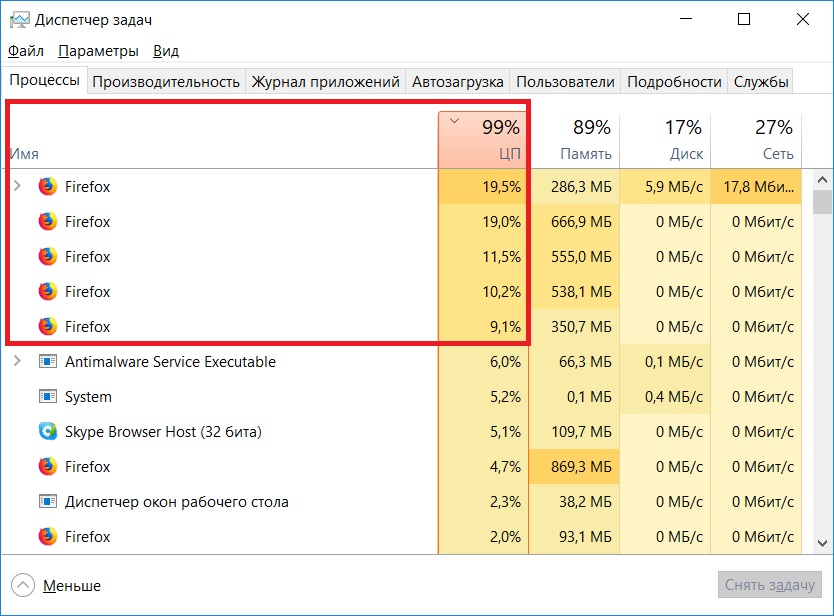

Через Диспетчер задач

Немного коснемся интернет-майнинга. Есть сайты, которые с помощью специального скрипта получают доступ к производительности вашего ПК. Хакер, обойдя защиту интернет-ресурса, загружает туда свой вредоносный код, который майнит криптовалюты в момент вашего нахождения на сайте.

Понять, что вы попали на такой, очень просто, ведь при его посещении ваш компьютер начнет тормозить, а Диспетчер задач покажет сильную нагрузку на «железо». Достаточно просто покинуть сайт для прекращения процесса майнинга.

Для обнаружения вредоносного ПО в системе:

- Зайдите в Диспетчер задач, зажав одновременно «Ctrl + Shift + Esc».

- Понаблюдайте за процессами в течение 10 минут полного бездействия (включая движения мышью и нажатие клавиш).

Через AnVir Task Manager

Обнаружить скрытый вирус поможет мультифункциональный диспетчер процессов AnVir.

- Скачайте и установите утилиту.

- Запустите ее и просмотрите запущенные процессы.

- При возникновении подозрений, наведите курсором на приложение для отображения информации о нем.

Как удалить Майнер

Miner – это вирусное ПО, которое использует системные ресурсы для майнинга криптовалюты. «Добыча» виртуальных монет производится в автоматическом режиме без ведома владельца «зараженного» устройства. Найти и удалить майнер с компьютера сложновато: не всегда зловредный процесс можно отследить при помощи штатных средств операционной системы по типу «Диспетчера задач». Поэтому придется воспользоваться сторонним софтом, таким как AnVir Manager и Dr. Web. После того как вредоносное ПО будет найдено – обязательно почистить реестр.

Вирусы для майнинга на компьютерах

Цель вредоносов такого рода – сделать ваш компьютер частью ботнета, который объединяет мощности сравнительно слабых устройств для майнинга и решения других задач. Это вдвойне выгодно: во-первых, злоумышленникам не нужно покупать дорогие майнеры или видеокарты, во-вторых – платить за электричество тоже не придётся.

Часто злоумышленники используют легальные майнеры. Но устанавливают их без ведома владельца устройства, скрывают работу майнера и указывают свой кошелёк для добытых монет.

Обычно майнер попадает на компьютер с помощью дроппера. Этот вредонос нередко кладут в состав пиратских версий популярных программ или генераторов ключей активации. После запуска файла на компьютер жертвы ставится установщик, который непосредственно скачивает майнер и утилиту для его маскировки в системе.

Часто в комплект кладут инструменты для автозапуска вредоноса и настройки его работы. Эти сервисы могут приостанавливать работу майнера, когда пользователь запускает игру или другое ресурсоёмкое приложение. Так майнер не выдаст себя и проведёт на компьютере жертвы максимум времени.

Современные майнеры способны самовосстанавливаться, останавливать работу антивируса, мониторить активность системы и майнить только в периоды низкой нагрузки.

Как злоумышленники могут майнить с вашего компьютера

Сегодня вовсе не обязательно качать сомнительный софт с пиратских сайтов, чтобы заразиться вирусами. Стать жертвой “черных” майнеров может даже продвинутый пользователь на доверенных сайтах.

Еще в апреле 2013 года сотрудник киберспортивной лиги ESEA, известной предоставлением античитерского софта для Counter-Strike, сумел намайнить себе 30 ВТС, используя для этого свыше 14000 компьютеров геймеров. Заработок хакера составил примерно 3700$ по тогдашнему курсу, но такие случаи далеко не единичны.

Крупнейший в мире торрент-индексатор The Pirate Bay также был замечен в незаконном использовании мощностей пользователей. Администрация ресурса с помощью сервиса Coin Hive встроила вирусный Javascript в код самого сайта. В дальнейшем площадка позиционировала такой подход, как альтернативу показу рекламы.

Вышеупомянутый сервис CoinHive открыто продвигается в сети под лозунгом “Монетизируйте свой бизнес с помощью процессоров ваших пользователей” и предоставляет готовое решения для скрытого майнинга, а также подробную инструкцию для веб-мастеров, как встроить скрипт на свой сайт.

Остается только догадываться сколько еще программ, сайтов и приложений используют скрытый майнинг, как альтернативу показу рекламы и инструмент дополнительного дохода. Очевидно, что JS-код со скрытым майнером может поджидать где-угодно.

Как это работает?

Алгоритм работы таких вирусов весьма прост. Программа осуществляет скрытый запуск майнера и подключается к пулу для майнинга, на котором происходит добыча криптовалют. Данные действия ощутимо грузят процессор. Основной задачей софта является получение денег за несанкционированное использование чужих вычислительных мощностей. Мошенник получает заработанную жертвами криптовалюту прямо на свой кошелёк. Пулы в такой схеме можно считать идеальным способом создания подобных ботнетов, ведь большинство пулов поддерживает неограниченное количество подключенных к одному адресу пользователей и их принадлежность не требуется никому доказывать. А при наличии ботнета из сотен компьютеров можно легко использовать даже самые крупные пулы с высокой минимальной суммой вывода заработанных средств.

Как происходит заражение

Специалисты по безопасности выделяют несколько основных причин заражения ботнетом. Обычно такие вирусы попадают в компьютер по следующим причинам:

- Скачивание и запуск файлов из интернета. Хакеры находят множество способов распространения своих программ и встраивают их в раздачи на сомнительных сайтах.

- Физический контакт с заражённым устройством. Также можно «подцепить»» такое ПО, используя чужие флешки и другие устройства для хранения и передачи информации.

- Несанкционированный удалённый доступ. Классический удалённый взлом также используется для заражения и по сей день.

В сети можно найти много новостей о том, как люди пытались использовать скрытый майнинг на работе, заражая целые офисы. Известные и случаи попыток распространения вредоносного ПО для майнинга через Телеграм.

Почему майнер работает в скрытом режиме?

Другой вопрос заключается в том, как такому вирусу получается оставаться необнаруженным и как определить его наличие. Весь секрет состоит в том, что на компьютер он попадает вместе с какими-то файлами и документами, а его установка происходит в тихом режиме. Процесс добычи криптовалюты прячется под одну из служб Windows или не отображается вообще. Другая интересная особенность современного майнера заключается в том, что его работа прекращается при увеличении нагрузки. Делается это для уменьшения торможения и, соответственно, риска быть обнаруженным. Может показаться, что хакеры существенно теряют прибыль, но такой подход безопасней для них при наличии большой сети взломанных ПК.

В отдельных случаях система даже сокрывает исходный код вируса, который автоматически восстанавливает его запуском bat на устройстве в случае удаления. В таких ситуациях процесс лечения может сильно затянуться и потребовать куда более серьёзных мер.

Что такое скрытый майнер

Скрытый майнер (stealth miner, майнер-бот, ботнет) – программа, которая в автоматическом режиме ведет майнинг незаметно для пользователя. То есть это стороннее ПО, которое устанавливается на компьютер, использует его ресурсы и перечисляет все заработанные средства на кошелек разработчика.

Майнер-боты получили широкое распространение из-за того, что популярность майнинга продолжает расти. Поэтому разработчики вредоносного ПО решили зарабатывать еще и таким образом.

Форумы создателей вирусов пестрят от предложений создать, купить или продать скрытый майнер.

Затачиваются ботнеты исключительно на офисные компьютеры. В них обычно слабая видеокарта, поэтому использовать ресурсы GPU процессора не получается. Поэтому майнить приходится на центральном процессоре.

Самое интересное, что люди, которые занимаются скрытым майнингом, имеют с этого относительно небольшие выгоды. Примерно 200 зараженных офисных компьютеров принесут создателю ПО около 30 долларов в месяц. А чтобы выходить на какой-то приличный доход, потребуется заразить несколько тысяч компьютеров.

Спасает создателей ПО то, что найти скрытый майнер не так уж и просто, а хороших мануалов в сети по нахождению и устранению вредоносных программ и вовсе нет. Но прежде чем рассказать о том, как найти и удалить майнер-бота, давайте определимся, чем он может быть опасен для рядового пользователя ПК.

Как найти ботнет на компьютере

Если вы подозреваете, что на вашем компьютере есть программа типа «скрытый майнер», то вам следует:

- проверить как ведет себя компьютер при нормальных нагрузках (поработать в простых программах, посидеть в браузере);

- посмотреть, что изменится при высоких нагрузках видеокарты и процессора (запустить требовательные игры);

- запустить программу AIDA64 и посмотреть нагрузки на видеокарту и процессор;

- сопоставить все данные.

Stealth miner’ы реагируют, когда вы запускаете диспетчер задач. Они сразу же прекращают свою работу и показатели приходят в норму. Поэтому с помощью диспетчера задач такое ПО не обнаружить.

Некоторые майнер-боты могут выключать диспетчер задач через какое-то время. Часто это время составляет около 5 минут. И если вы заметили, что ваш диспетчер задач выключился, когда вы его включили и отошли, знайте: здесь что-то не так.

Удалить скрытый майнер можно просто, не устанавливая никаких дополнительных программ. Делается это следующим образом (краткая инструкция):

- Идем по пути: Панель управления > Управление компьютером > Диспетчер задач > Подробности.

- Ищем задание, которое отличается от стандартных. Зачастую это просто набор случайных символов.

- Во вкладке «Действия» в этой задаче будет запуск файла типа «64gdfgsd2f.exe» (возможно, название будет отличаться).

- Ботнет, как правило, скрывается за файлами обновления системы. Заходим в поисковик и смотрим, что запускается этим файлом.

- Используем поиск в реестре. Удаляем любые точные совпадения.

Чаще всего эти вредоносные файлы будут расположены в C:usersимя пользователяappdata.

Это простой метод, как удалить stealth miner самостоятельно. Такой же алгоритм действий вы можете использовать, если в браузере слишком много сторонней рекламы, он открывается автоматически или просто ведет себя странно.