Приступая к работе с клиентом для windows desktop

Содержание:

- Предварительные требования

- Получите клиент удаленного рабочего стола и начинайте его использовать

- Настройка удаленного десктопа средствами Windows

- Проверка порта прослушивателя протокола RDP

- Базовые операции

- Что такое psexec и pstools

- Ошибки в протоколе лицензирования | реальные заметки ubuntu & mikrotik

- Управление wfas

- Клиент RDP на Windows

- Command Line Parameters for Remote Desktop Connections

Предварительные требования

Сведения, содержащиеся в этом разделе, применимы к:

- Windows Server 2019

- Windows Server (Semi-Annual Channel)

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

- Windows Server 2008

- Windows 10

- Windows 8.1

Общие сведения о командной оболочке

командная оболочка была первой оболочкой, встроенной в Windows для автоматизации стандартных задач, таких как управление учетными записями пользователей или ночное резервное копирование с пакетными файлами (.bat). с помощью Windows сервера сценариев можно выполнять более сложные сценарии в командной оболочке. Дополнительные сведения см. в разделе cscript или Wscript. С помощью скриптов можно более эффективно выполнять операции, чем с помощью пользовательского интерфейса. Скрипты принимают все команды, доступные в командной строке.

Windows имеет две командные оболочки: командная оболочка и PowerShell. Каждая оболочка представляет собой программную программу, обеспечивающую прямой обмен данными между вами и операционной системой или приложением, предоставляя среду для автоматизации ИТ-операций.

PowerShell был разработан для расширения возможностей командной оболочки для выполнения команд PowerShell, называемых командлетами. командлеты похожи на команды Windows, но предоставляют более расширяемый язык сценариев. вы можете выполнять команды Windows и командлеты powershell в powershell, но командная оболочка может выполнять только команды Windows, а не командлеты powershell.

для наиболее надежной и актуальной Windows автоматизации рекомендуется использовать PowerShell вместо команд Windows или Windows сервера скриптов для автоматизации Windows.

Примечание

Вы также можете скачать и установить PowerShell Core, версию PowerShell с открытым исходным кодом.

Внимание!

Неправильное изменение реестра может серьезно повредить систему. Перед внесением следующих изменений в реестр следует создать резервную копию всех ценных данных на компьютере.

Примечание

Чтобы включить или отключить завершение имен файлов и каталогов в командной оболочке на компьютере или в сеансе входа пользователя, запустите regedit.exe и задайте следующее значение reg_DWOrd:

HKEY_LOCAL_MACHINE\Software\Microsoft\Command Processor\completionChar\reg_DWOrd

Чтобы задать значение reg_DWOrd , используйте шестнадцатеричное значение управляющего символа для конкретной функции (например, 0 9 — TAB, а 0 08 — Backspace). Заданные пользователем параметры имеют приоритет над параметрами компьютера, а параметры командной строки имеют приоритет над параметрами реестра.

Получите клиент удаленного рабочего стола и начинайте его использовать

В этом разделе вы узнаете, как скачать и настроить клиент удаленного рабочего стола для iOS.

Загрузите клиент удаленного рабочего стола из iOS Store

Сначала необходимо скачать клиент и настроить компьютер для подключения к удаленным ресурсам.

Чтобы скачать клиент, выполните следующие действия:

- Скачайте клиент Удаленного рабочего стола (Майкрософт) из iOS App Store или iTunes.

- .

Добавление компьютера

После того как вы скачали клиент и настроили свой компьютер для приема удаленных подключений, можно добавлять ПК.

Чтобы добавить компьютер:

- В Центре подключений коснитесь + , а затем — Добавить компьютер.

- Введите следующие сведения:

- Имя компьютера — это имя компьютера. Это может быть имя компьютера с Windows, доменное имя в Интернете или IP-адрес. Вы также можете добавить сведения о порте к имени компьютера (например, MyDesktop:3389 или 10.0.0.1:3389).

- Имя пользователя — это имя пользователя для доступа к удаленному компьютеру. Вы можете использовать следующие форматы: имя_пользователя, домен\имя_пользователя или . Кроме того, можно выбрать параметр Запрашивать при необходимости, чтобы имя пользователя и пароль запрашивались по необходимости.

- Можно также установить следующие дополнительные параметры:

- Понятное имя (необязательно) — легко запоминаемое имя компьютера, к которому вы подключаетесь. Можно использовать любую строку, но если вы не укажете понятное имя, вместо него будет отображаться имя компьютера.

- Шлюз (необязательно) — это шлюз удаленных рабочих столов, который вы хотите использовать для подключения к виртуальным рабочим столам, удаленным приложениям RemoteApp и рабочим столам на основе сеансов во внутренней корпоративной сети. Получите сведения о шлюзе от системного администратора.

- Звук — выберите устройство, которое будет использоваться для воспроизведения аудио во время удаленного сеанса. Вы можете выбрать, воспроизводить ли звук на локальных устройствах, на удаленном устройстве или вообще не воспроизводить его.

- Переключение кнопки мыши — всегда, когда жест мыши посылает команду левой кнопкой мыши, он посылает ту же команду и правой кнопкой мыши. Переключение кнопки мыши необходимо, если на удаленном компьютере настроен режим мыши для левши.

- Режим администратора — подключитесь к сеансу администрирования на сервере, который работает на Windows Server 2003 или более поздней версии.

- Буфер обмена — укажите, следует ли перенаправлять текст и изображения из буфера обмена на компьютер.

- Хранилище — укажите, следует ли перенаправлять хранилище на компьютер.

- Выберите Сохранить.

Необходимо изменить эти параметры? Нажмите и удерживайте рабочий стол, который вы хотите отредактировать, а затем нажмите значок параметров.

Добавление рабочей области

Чтобы получить список управляемых ресурсов, к которым можно получить доступ в iOS, добавьте рабочую область, подписавшись на веб-канал, предоставленный администратором.

Чтобы добавить рабочую область:

- На экране Центра подключений коснитесь + , а затем — Добавить рабочую область.

- В поле «URL-адрес веб-канала» введите URL-адрес веб-канала, который нужно добавить. Можно указать URL-адрес или адрес электронной почты.

- В первом случае используйте URL-адрес, предоставленный администратором.

- Если обращение к ресурсам выполняется из Виртуального рабочего стола Azure или Windows 365, можно использовать один из следующих URL-адресов:

- Если вы работаете с Виртуальным рабочим столом Azure (классический), используйте .

- Если вы работаете с Виртуальным рабочим столом Azure, используйте .

- Если вы работаете с Windows 365, используйте .

- Если обращение к ресурсам выполняется из Виртуального рабочего стола Azure или Windows 365, можно использовать один из следующих URL-адресов:

- Во втором случае введите свой адрес электронной почты. При этом клиент будет искать URL-адрес, связанный с вашим адресом электронной почты, если администратор настроил сервер соответствующим образом.

- В первом случае используйте URL-адрес, предоставленный администратором.

- Коснитесь Next (Далее).

- При появлении запроса укажите учетные данные.

- В поле Имя пользователя укажите имя пользователя учетной записи с разрешением на доступ к ресурсам.

- В поле Пароль введите пароль для этой учетной записи.

- Вам также может быть предложено ввести дополнительные сведения в зависимости от параметров, настроенных администратором для проверки подлинности.

- Выберите Сохранить.

Когда вы выполните эти действия, в Центре подключений должны отобразиться удаленные ресурсы.

Когда вы подпишетесь на веб-канал, его содержимое будет регулярно автоматически обновляться. Ресурсы могут добавляться, изменяться или удаляться в соответствии с изменениями, внесенными администратором.

Настройка удаленного десктопа средствами Windows

Чтобы компьютеры могли взаимодействовать, они должны быть правильно настроены. Технически задача не выглядит слишком сложной, хотя здесь есть свои нюансы, особенно в случае управления через интернет. Итак, давайте посмотрим, как настроить удаленный рабочий стол средствами системы. Во-первых, на ПК, к которому будет осуществляться доступ, должна быть установлена версия Windows не ниже Pro, управлять же можно и с домашней версии

Второе и очень важно условие – это необходимость наличия статического IP-адреса на удаленном ПК

Конечно, можно попробовать настроить его вручную, но тут есть проблема. Дело в том, что внутренний IP дается ПК DHCP-сервером интернет-центра на определенный срок, по истечении которого компьютеру нужно будет запросить новый IP. Он может оказаться тем же самым, но может и измениться, тогда вы не сможете использовать протокол RDP. Так бывает с серыми, динамическими адресами, и, надо сказать, именно такие адреса выделяют своим клиентам большинство провайдеров. Поэтому самым правильным было бы обращение в службу поддержки провайдера с просьбой выделить вашему компьютеру статический адрес.

Если не хотим платить за белый IP (услуга предоставляется за дополнительную плату), пробуем настроить подключение вручную. Командой control /name Microsoft.NetworkAndSharingCenter откройте «Центр управления сетями и общим доступом», кликните по вашему подключению и нажмите в открывшемся окошке кнопку «Сведения».

Запишите данные IPv4, маски подсети, шлюза по умолчанию и DNS-сервера.

Эти же данные вы можете получить, выполнив в консоли CMD или PowerShell команду ipconfig /all. Закройте окошко сведений и откройте свойства в окне состояния.

Выберите в списке IPv4, перейдите в его свойства и введите полученные данные в соответствующие поля. Сохраните настройки.

Статический адрес у вас есть, теперь нужно включить разрешение доступа подключения. Откройте командой systempropertiesremote вкладку «Удаленный доступ» в свойствах системы и включите радиокнопку «Разрешить удаленные подключения к этому компьютеру».

Если нужно, добавляем юзеров, которым хотим предоставить возможность удаленного подключения.

В Windows 10 1709 получить доступ ко всем этим настройкам можно из подраздела «Удаленный рабочий стол» приложения «Параметры».

При использовании стороннего фаервола откройте в нем порт TCP 3389. На данном этапе общая настройка удаленного рабочего стола завершена.

Если подключение выполняется в локальной сети, можете приступать к работе немедленно. Запустите командой mstsc встроенное приложение RDP, введите в открывшемся окошке IP-адрес или имя удаленного хоста, выберите пользователя и нажмите «Подключить».

Далее вам нужно будет ввести данные учетной записи пользователя удаленного компьютера и нажать «OK». Появится предупреждение «Не удается проверить подлинность…».

Игнорируем его, отключаем запросы на подключение (снять галку) и жмем «Да». В случае удачного соединения вы увидите рабочий стол удаленного хоста.

Настроить удаленный рабочий стол через интернет сложнее, так как здесь придется выполнить проброс порта 3389 на IP-адрес вашего ПК, а затем подключиться к внешнему IP маршрутизатора, что может стать для пользователя настоящей головной болью, так как придется копаться в настройках роутера. Узнать свой публичный IP не составляет труда, достаточно зайти на сайт 2ip.ua/ru либо аналогичный ресурс.

Далее заходим в настройки роутера по адресу 192.168.0.1 или 192.168.1.1. Здесь все у всех может быть по-разному в зависимости от модели роутера и его прошивки.

В случае с TP-Link необходимо зайти в раздел Переадресация – Виртуальные серверы, нажать «Добавить» и ввести в поля «Порт сервера» и «Внутренний порт» 3389, в поле «IP-адрес» указывается используемый компьютером IP, в полях «Протокол» и «Состояние» должно быть выставлено «Все» и «Включено» соответственно. Сохраните настройки.

Теперь можно пробовать подключиться к удаленному десктопу с основного ПК. Запустите командой mstsc программу RDP и введите в поле «Компьютер» ранее полученный внешний IP-адрес с номером порта через двоеточие, например, 141.105.70.253:3389. Далее все точно так же, как и в примере с подключением в локальной сети.

В роутерах D-Link нужные настройки следует поискать в разделе Межсетевой экран – Виртуальные серверы.

Перед пробросом рекомендуется зарезервировать используемый компьютером IP-адрес в настройках TP-Link-роутера DHCP – Резервирование адресов.

Проверка порта прослушивателя протокола RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. Другие приложения не должны использовать этот порт.

Важно!

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра:

Откройте меню Пуск, выберите Выполнить и введите regedt32 в появившемся текстовом поле.

Чтобы подключиться к удаленному компьютеру, в редакторе реестра щелкните Файл и выберите пункт Подключить сетевой реестр.

В диалоговом окне Выбор: «Компьютер» введите имя удаленного компьютера, выберите Проверить имена и нажмите кнопку ОК.

Откройте реестр и перейдите к записи HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\ .

Если PortNumber имеет значение, отличное от 3389, укажите значение 3389.

Важно!

Для управления службами удаленного рабочего стола можно использовать другой порт. Но мы не рекомендуем делать это

В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации.

Изменив номер порта, перезапустите службу удаленных рабочих столов.

Проверка того, что другое приложение не пытается использовать тот же порт

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

-

Откройте окно PowerShell. Чтобы подключиться к удаленному компьютеру, введите Enter-PSSession -ComputerName <computer name> .

-

Введите следующую команду:

-

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова.

Примечание

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса».

-

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду:

-

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа.

-

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов:

- В настройках такого приложения или службы укажите другой порт (рекомендуется).

- Удалите другое приложение или службу.

- В настройках протокола RDP укажите другой порт, а затем перезапустите службы удаленных рабочих столов (не рекомендуется).

Проверка блокировки порта протокола RDP брандмауэром

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389.

-

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe.

-

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду:

-

Проверьте выходные данные команды psping на наличие таких результатов:

- Подключение к <computer IP>: удаленный компьютер доступен.

- (0% loss) (0 % потерь): все попытки подключения выполнены успешно.

- The remote computer refused the network connection (Удаленный компьютер отклонил сетевое подключение): удаленный компьютер недоступен.

- (100% loss) (100 % потерь): не удалось выполнить подключение.

-

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру.

-

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера.

-

Рекомендуемые дальнейшие действия:

- Попросите сетевых администраторов проверить, пропускает ли сеть трафик RDP к затронутому компьютеру.

- Проверьте конфигурации всех брандмауэров между исходными компьютерами и затронутым компьютером (включая брандмауэр Windows на затронутом компьютере). Так вы определите, блокирует ли брандмауэр порт протокола RDP.

Базовые операции

На самом деле развитие консольных утилит все это время тоже не стояло на месте. Список команд не сильно изменился: net, netdom, whoami, скрипт активации slmgr.vbs, программа управления службами sc, сетевые утилиты для настройки и диагностики ipconfig, netsh, netstat/nbtstat, arp/getmac, ping, tracert, nslookup и многие другие.

Такая судьба постигла консольный вариант диспетчера сервера ServerManagerCmd.exe и утилиту установки компонентов OCSetup.exe, которые, появившись в Win2008, пропали уже в Win2021. Теперь для установки компонентов из консоли используются командлеты Install-WindowsFeature и Add-WindowsFeature.

Консольные утилиты по-прежнему привычнее, чем командлеты, но результат, полученный при помощи PowerShell, позволяет выбирать больше параметров, фильтровать их, обрабатывать в скриптах. А главное — теперь нужные данные можно получить не только с локальной, но и с удаленной системы, и в удобном виде. Все это говорит о том, что нужно уже быть готовым к переменам.

В последних редакциях ОС ярлык для запуска cmd.exe спрятали подальше в меню. Правда, и особой необходимости в его использовании нет, так как все традиционные консольные команды можно вводить непосредственно в консоли PowerShell (хотя есть и нюансы), обладающей несомненным преимуществом — автодополнением (по Tab).

Постепенно на замену старым добрым утилитам появляются соответствующие командлеты, которые выдают аналогичный результат. Попробуем разобраться со всеми операциями по порядку, рассмотрим типичные задачи с использованием консольных команд и PowerShell.

Сразу после установки операционная система получает имя, сгенерированное случайным образом. Чтобы переименовать систему и подключить ее к домену, используется утилита netdom:

Что такое psexec и pstools

На самом деле, PsExec это всего лишь один из инструментов из пакета PsTools. Программа PsExec используется чаще всего, поэтому обычно упоминается она, но в данной инструкции будут рассмотрены как примеры использования PsExec, так и примеры использования других инструментов из пакета PsTools.

Состав PsTools:

- PsExec используется для удалённого выполнения команд или получения шелла (оболочки) на удалённой системе

- PsFile используется для вывода списка удалённо открытых файлов

- PsGetSid используется для отображения идентификатора безопасности для удалённого компьютера или пользователя

- PsInfo используется для получения подробной информации об удалённой системе

- PsKill используется для остановки процесса в удалённой системе по имени или идентификатору

- PsList используется для детального отображения процессов в удалённой системе

- PsLoggedOn используется для вывода списка зарегистрированных пользователей в удалённых системах

- PsLogList, используемый для отображения журналов событий на удалённых системах

- PsPasswd используется для изменения заданного пароля пользователя в удалённой системе

- PsPing используется для пинга из удалённой системы

- PsServervice используется для перечисления и управления службами Windows в удалённой системе

- PsShutdown используется для выключения, выхода из системы, приостановки и перезапуска удалённой системы Windows

- PsSuspend используется для приостановки и возобновления процессов в удалённой системе Windows

- PsUptime используется для отображения времени работы удалённой системы

Ошибки в протоколе лицензирования | реальные заметки ubuntu & mikrotik

Прочитано: 2 201

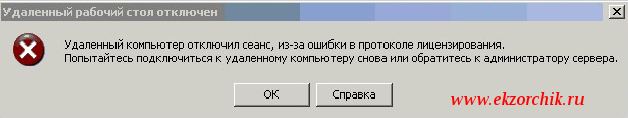

Если при подключении с рабочей станции к терминальному серверу возникает вот такое окно

«Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования.

Попытайтесь подключиться к удаленному компьютеру снова или обратитесь к администратору сервера.»

(см. скриншот ниже), то нужно

А тем временем в логах терминального сервера под управлением Windows Server 2008 R2 SP1 Enterprise (в моем случае) формируются события:

Event Log — System — Event ID: 1028

The remote session could not be established from remote desktop client WXP86 because its license could not be renewed.

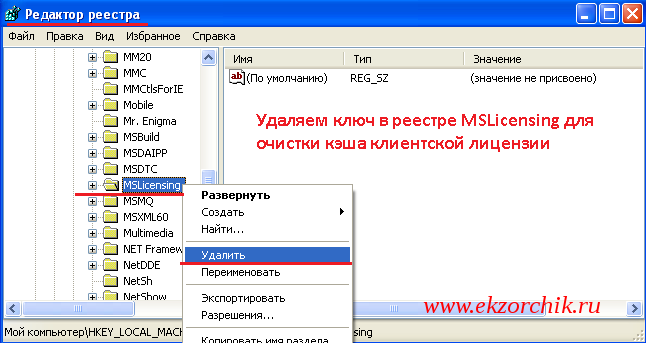

очистить кэш клиентской лицензии.

Почему такое происходит: дело в том, что терминальный сервер выдает каждому подключившемуся своего рода метку лицензии (CAL — Client Access License). Когда пользователь подключился к TS то сервер лицензий изменяет метку на доверительную. Если же такого не происходит, то временная метка остается действительно на период в 90 дней и лицензия сохраняется в реестре пользователя по адресу: HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

Ниже действия по обновлению кэша клиентской лицензии:

для это нужно зайти на рабочую станцию с такой ошибкой под учётной записью Администратора. (Administrator & Domain Admin) или же из под пользователя запустить командную строку с правами Администратора и в консоли набрать regedit.exe

или же все же зайти под Админом, но вот так не всегда возможно, потому как придется закрыть все сессию пользователя что критично.

Открыть редактор реестра (Win Rи набрать regedit.exe)

Переходим HKEY_LOCAL_MACHINESOFTWAREMicrosoftMSLicensing

Закрываем редактор реестра и перезагружаем компьютер (необязательно).

После заходим под пользователем в WindowsXP (Windows 7) и в сеансе пользователя запускаем:

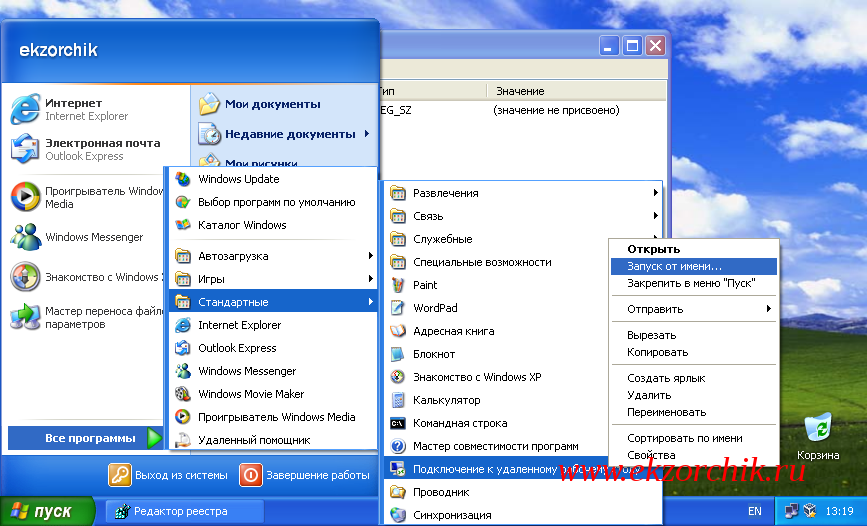

Пуск — Стандартные – правой кнопкой мыши по «Подключение к удалённому рабочему столу» – «Запуск от имени…»

И указываем, что произвести запуск оснасткиRDPот имени учётной записи Администратора:

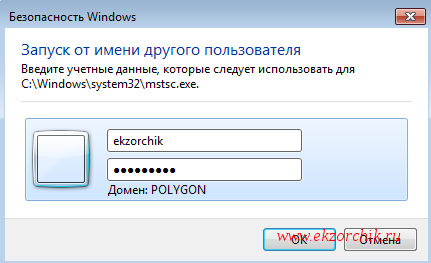

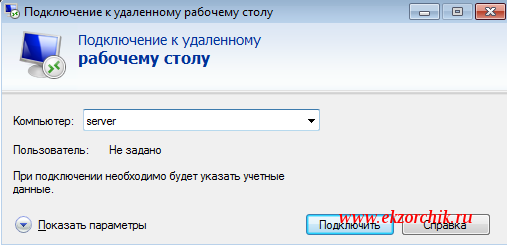

Далее вводим, на примере представленного окна ниже, имя хоста удалённого сервера.

Вводим логин и пароль в случае успешного входа в реестре на клиентской станции заново создастся ключ реестра MSLicensing. И уже пользователь сможет подключаться к терминальным серверам без ошибок.

После заходим под пользователем в Windows 7 и в сеансе пользователя запускаем:

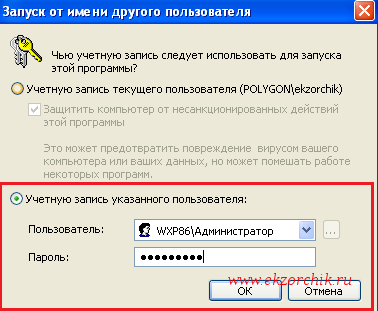

Пуск – Все программы — Стандартные – зажимаем левую клавишу “Shift” правой кнопкой мыши выбираем пункт «Запуск от имени другого пользователя»

В появившееся окно вводим логин и пароль пользователя обладающего Административными правами (в моём случае DomainAdmins)

Далее вводим, на примере представленного окна ниже, имя хоста удалённого сервера.

Вводим логин и пароль, в случае успешного входа в реестре на клиентской станции заново создастся ключ реестра MSLicensing. И уже пользователь сможет подключаться к терминальным серверам без ошибок.

Вот собственно и всё, данная заметка я еще одно напоминание как и что нужно сделать если такая ситуация с кем либо повторится. Всегда следует надеяться только на самого себя. А пока я прощаюсь, до встречи, с уважением автор блога — ekzorchik.

Управление wfas

Настройка брандмауэра Windows в режиме повышенной безопасности WFAS (Windows Firewall with Advanced Security) традиционно производится при помощи netsh advfirewall, появившейся в ОС начиная с Win2k8/Vista и практически не изменившейся с тех пор.

Контекст advfirewall позволяет использовать семь команд (export, import, dump, reset, set, show и help) и четыре субконтекста (consec, firewall, mainmode и monitor). Просмотреть подробности можно, использовав ключ help или ‘/?’, да и в Сети доступно достаточное количество примеров.

Клиент RDP на Windows

Самым первым и наиболее распространенным примером программы для работы с протоколом удаленного доступа является средство для подключения к удаленному рабочему столу на Windows. Собственно, протокол RDP и разрабатывался для этой операционной системы. А уже потом его начали использовать в других ОС.

На сегодняшний день в любой версии Виндовс есть встроенный инструмент под названием «Подключение к удаленному рабочему столу». Его можно найти в меню «Пуск» или же с помощью поиска. Оно везде называется одинаково.

Чтобы его использовать, необходимо сначала настроить компьютер, к которому вы будете подключаться, то есть с рабочим столом которого вы собираетесь работать. Для этого сделайте вот что:

- Сначала нужно узнать IP-адрес компьютера, чтобы потом дать его другому устройству, с которого и будет осуществляться управление первым. Для этого выполните следующие действия:

- запустите окно выполнения программ при помощи одновременного нажатия кнопок Win и R на клавиатуре;

- в открывшемся окне, в единственном поле ввода, введите «cmd» и нажмите Enter на клавиатуре – тем самым вы запустите командную строку;

Рис. 3. Команда для запуска командной строки в окне выполнения программ

- в командной строке введите команду «ipconfig» и снова нажмите Enter;

- откроется вся доступная сетевая информация, найдите там строку «IPv4-адрес» — напротив него и будет IP-адрес, запомните его (!).

Рис. 4. Информация о сети в командной строке

Как видим, в нашем примере IP-адрес 192.168.1.88.

- Теперь следует включить возможность доступа к компьютеру с помощью инструмента для удаленного управления. Для этого сделайте следующее:

- в меню «Пуск» откройте «Панель управления»;

- нажмите на раздел «Система и безопасность»;

Рис. 5. Раздел «Система и безопасность» в панели управления

в следующем окне нажмите на подраздел «Система»;

Рис. 6. Подраздел «Система»

- в меню слева выберете «Дополнительные параметры системы»;

- в открывшемся окне перейдите на вкладку «Удаленный доступ»;

- поставьте отметки напротив пунктов, выделенных на рисунке 7 цифрами 1 и 2;

- закройте все окна, а перед этим нажмите «Применить».

Рис. 7. Разрешение удаленного управления в разделе «Система»

Теперь вы можете совершенно спокойно подключаться к данному компьютеру. Эта операция тоже совсем несложная. Выполняется она в следующей последовательности:

- Зайдите в меню «Пуск», выберете там список всех программ, затем раздел «Стандартные» и нажмите на инструмент под названием «Подключение к удаленному рабочему столу». Найти его будет несложно.

Рис. 8. Инструмент для подключения к удаленному рабочему столу в меню «Пуск»

- Дальше в следующее окно нужно ввести тот IP-адрес, который мы определили на одном из предыдущих этапов. Напомним, что в нашем примере это 168.1.88. Этот адрес и нужно вводить в это самое окно. Когда это сделано, переходите к следующему шагу, но кнопку «Подключить» пока что не нажимайте. Вместо этого нажмите на надпись «Параметры», которая находится немного ниже и левее от поля ввода адреса.

Рис. 9. Окно инструмента для подключения к удаленному рабочему

Важно, чтобы вы имели возможность работать не только с папками и файлами, а еще и с устройствами, подключенными к компьютеру, над которым будет осуществляться управление. Поэтому в выпавшем окне перейдите на вкладку «Локальные ресурсы» и поставьте там галочки напротив пунктов «Принтеры» и «Буфер обмена»

Вот теперь можно нажимать кнопку «Подключить» и, таким образом, переходить к следующему шагу.

Рис. 10. Параметры подключения к удаленному компьютеру

После этого произойдет подключение к указанному компьютеру по его адресу. Некоторые устанавливают на свои устройства систему учетных записей. В таком случае для подключения придется ввести логин и пароль. Но если на первом этапе описанной выше настройки вы ничего не делали для того, чтобы установить такую вот систему, ничего вводить не нужно.

Все просто! Не правда ли?

А пока, для более глубокого понимания вопроса, рассмотрим некоторые другие программы, которые работают в качестве RDP клиентов, то есть позволяют осуществлять удаленное управление компьютером.

Command Line Parameters for Remote Desktop Connections

From the Run dialogue box or the Command Prompt, we can carry so many instructions easily. To see all the possible commands and a brief description you can access, copy and paste any of the commands below:

This is the syntax-

MSTSC >] ] [/w:<width> /h:<height>] | [/shadow:<sessionID> ]

Continue reading to see a few descriptions:

- Whenever you connect to the server, Windows opens a new user session. You can avoid this by opening a connection to the console. Add /console to the mstsc

- To open remote desktop session in full screen, run the command below (/f);

- To specify the remote computer name from the command, use the command below (/v);

Brief description of the Syntax above

– Specifies the name of an .RDP file for the connection.

– Specifies the remote PC to which you want to connect.

– Specifies the RD Gateway server to use for the connection. This parameter is only read if the endpoint remote PC is specified with /v.

– Connects you to the session for administering a remote PC.

In this version of Remote Desktop Connection, if the Remote Desktop Session Host role service is installed on the remote computer, running will do the following (for the current connection only):

- Disable Remote Desktop Services client access licensing

- Disable time zone redirection

- Disable RD Connection Broker redirection

- Disable Remote Desktop Easy Print

- Disables Plug and Play device redirection for this connection only.

- Changes the remote session theme to Windows Classic View (if it’s available) for this connection only.

– Starts Remote Desktop in full-screen mode.

– Specifies the width of the Remote Desktop window.

– Specifies the height of the Remote Desktop window.

– Runs Remote Desktop in public mode.

– Matches the remote desktop width and height with the local virtual desktop, spanning across multiple monitors, if necessary. To span across monitors, the monitors must be arranged to form a rectangle.

– Configures the Remote Desktop Services session monitor layout to be identical to the current client-side configuration.

– Opens the specified .RDP connection file for editing.

With the Remote Desktop Connection, you have access to only computers in your network. You can use only one remote desktop connection on Windows 10 at a time, i.e., one remote user per Windows.

However, a PC running Windows 10 server edition can run remote Sessions for different users at the same time.

Read next: How to use Windows 10 Remote Desktop in Windows Home (RDP).