Как посмотреть какие устройства подключены к компьютеру

Содержание:

- Использование специальных программ для блокировки флешек

- Как узнать кто подключен к моему wifi роутеру

- Признаки стороннего подключения к Wi-Fi

- Как определить неизвестное устройство в вашей сети

- Первые действия при появлении ошибки «Устройство USB не опознано»

- Список подключенных устройств Linux

- Создание устройств в Linux

- Колонки, тюнер, Скайп

- Файлы устройств Linux

- А А Wednesday, 11 September 2013

- История USB подключений программами

Использование специальных программ для блокировки флешек

Применение этих программ разнообразно: от контроля устройств, до контроля за всеми манипуляциями с компьютером.

Плюсы:

- Гибкая настройка блокировки устройств (как всех накопителей, так и адресная блокировка),

- Разграничение доступа к файлам на устройстве (режим «только чтение»).

- Контроль файлов, копируемых на устройства.

Минусы:

Требуется приобретение лицензии для работы программы

Пример специализированной программы — LanAgent.

LanAgent – это программа для контроля и блокировки внешних накопителей (в том числе, флешек, телефонов, карт-ридеров и т.д.). В ней настройка правил работы с устройствами происходит дистанционно и централизованно.

Для контроля подключаемых устройств она:

- Мониторит подключения и отключения носителей информации;li>

- Производит теневое копирование файлов, копируемых на USB-носители или редактируемых в них;

- Блокирует подключения USB-носителей, CD/DVD ROM;

- Можно настроить список разрешенных USB накопителей. С ними на компьютере можно будет работать, а остальные будут блокироваться

- Позволяет применять различные режимы работы с usb флешками: заблокировать, разрешить только чтение, полный доступ.

Из дополнительных возможностей LanAgent:

- Перехватывает отправленные на печать документы;

- Запоминание нажатия клавиш на клавиатуре;

- Снятие скриншотов экрана;

- Мониторинг запуска и завершения программ;

- Перехват сообщений мессенджеров (Skype, Viber, Telegram, …), переписки в соц. сетях, отправленных на печать документов, поисковых запросов, Web-почты;

- Мониторинг посещенных сайтов, файловой системы;

- Контроль включения и выключения компьютера;

- Перехват содержимого буфера обмена;

- Установка и удаление программ;

- Логирование работы с общими ресурсами компьютера;

- Контроль изменения комплектующих компьютера;

- Запись видео, звука и выполнение снимков с веб-камер;

- Онлайн просмотр изображения с веб-камер;

- Активное оповещение о нарушениях заданных политик безопасности;

- Планировщик отчетов и отправка отчетов на e-mail;

Ниже приведены два реальных случая использования программы LanAgent для контроля подключаемых устройств.

В юридической организации использовался ряд флешек, которые надо было занести в реестр, чтобы они получили полный доступ к функциям, а остальным флешкам запретить возможность подключаться к компьютеру, т.е. чтобы пользователь не мог “видеть” и иметь возможности переносить данные. Вопрос был решён функционалом программы LanAgent.

В проектно — строительной компании нельзя было без нарушения бизнес-процесса блокировать внешние устройства, но, с целью предотвращения утечки проектной информации, нужно было сообщать о копировании большого количества файлов. Системный администратор получил уведомление от программы LanAgent о нетипичном поведении одного из сотрудников и проверив, что именно копируется с его компьютера обнаружил попытку унести чертежи, сметы и другую ДСП документацию за последние 3 года. Как выяснилось, сотрудник готовился к увольнению и решил прихватить с собой наработки компании.

Таким образом была предотвращена утечка важной для компании информации. Для подобной ситуации у LanAgent есть ряд возможностей:

Для подобной ситуации у LanAgent есть ряд возможностей:

- Оповещение администратора системы при подключении устройства к компьютеру;

- Контроль размера файла и общего размера скопированного файла;

- Кроме того программа может уведомлять, когда копирование происходит в нерабочее время.

Выводы:

- В зависимости от задачи, стоящей перед Вами, можно найти бесплатные способы для блокировки носителей информации. Они имеют свои ограничения и не всегда удобны в использовании.

- Больший набор возможностей и удобное дистанционное и централизованное управление дают платные решения.

- В пользу применения для этой задачи программы LanAgent говорит то, что лицензия на LanAgent бессрочная. Т.е. это однократная оплата и дальше программу можно использовать без ограничений по времени.

Программа блокировки флешек

попробовать бесплатно 15-дневную ознакомительную версию

Запросить

Как узнать кто подключен к моему wifi роутеру

Здравствуйте дорогие читатели блога PomKomp.ru У многих гостей моего блога периодически возникают вопросы по связанные с созданием домашней беспроводной сети и всех моментов связанных с этой процедурой. Одной и самых животрепещущих тем для многих является вопрос о том, как узнать кто подключен к моему wifi роутеру.

Хочу сказать сразу, что такая ситуация возникает в очень редких случаях, так как не зная пароля, взломать беспроводную сеть проблематично и может быть под силу только очень опытным пользователям.

Но также не стоит упускать тот момент, что защитный пароль от беспроводной сети организованной у вас дома, может быть очень простым и стал доступен обычным подбором символов. Также может случиться, что пароль был получен случайным образом, обмолвились на лестничной площадке, ребенок рассказал своему соседу, а тот по цепочке все пересказал. Но в любом случае это неприятно, когда чем-то вашим пользуются на халяву, а вам необходимо за это вносить ежемесячную плату. Также это может быть не совсем безопасно если вы осуществляете оплату по банковской карте и переводя деньги находясь в незащищенной сети. Чаще всего заметить то, что к вашей wifi сети кто-то подключился можно только почувствовав очень сильное снижение скорости. Существует специальный сервис для проверки скорости интернета, о котором можете прочитать в соответствующей статье. Но скажу сразу, что почувствовать изменение в скорости вы сможете только в том случае, если к вашей сети подключается очень большое количество неизвестных вам устройств, либо с этих устройств идет постоянная закачка файлов через торрент клиент.

Проверка через меню роутера

Как же все-таки проверить кто подключен к моему wifi. Для начала советую прочитать как настроить роутер wifi и как подключиться к беспроводной сети. В зависимости от марки роутера, который установлен у вас дома, проверка будет немного различаться. Я приведу два примера на основе роутеров фирмы Asus и роутеров фирмы TP-Link.

Для начала вам необходимо зайти в настройки вашего маршрутизатора и проверить количество подключенных устройств как по кабельному соединению, так и по беспроводному.

Список подключенных устройств (роутер Asus)

Список подключенных устройств (роутер TP-Link)

В данной вкладке отображаются IP адреса, MAC адреса и названия тех устройств, которые подключены к вашему wifi роутеру. Если в этом списке вы не обнаружили подозрительных подключений, то можете быть спокойны, если же не все подключения вам ясны, то по очереди отключайте устройства имеющие связь с вашим роутером. Последним устройством должен остаться компьютер с которого вы производите настройку и проверку в данный момент. Если помимо вашего компьютера вы увидите дополнительные адреса и название устройств, можно с полностью уверенностью сказать, что к вашей сети кто-то подключен. Для того чтобы отключить халявщика от вашего вайфай советую просто сменить пароль на более сложный, этого будет достаточно.

Проверка через утилиты

Для того чтобы проверить кто подключен к моему wifi роутеру придумано и написано несколько приятных программ, которые позволяют без захода в настройки маршрутизатора и лишних манипуляций проводить контроль подключения. Для меня более удобными и полезными оказались только две утилиты, о них я и расскажу ниже.

Soft Perfect WiFi Guard

Простая в использовании программка позволяющая проверить сколько устройств сидит на вашем вайфай. В ее функционал заложена возможность сканирования сети, определение нового подключения, оповещение о новом подключении, отображение адреса и названия устройства. Вы можете добавить новое устройство в список одобренных и при последующем подключении, программа перестанет замечать его.

Практически в каждой современной квартире, где активно используются мобильные устройства и компьютеры, установлен Wi-Fi роутер. Он позволяет настроить беспроводную сеть на расстоянии в несколько метров, в которой работает интернет, подводимый через Ethernet провод.

Каждый роутер при настройке Wi-Fi сети предлагает установить пароль, без которого соединиться с ним и пользоваться интернетом не получится. Соседи могут взломать пароль или каким-то образом его заполучить, что позволит им взаимодействовать с чужим интернетом бесплатно. Если сеть начала работать значительно медленнее, чем раньше, не лишним будет убедиться, что к Wi-Fi не подключены нежелательные устройства. Сделать это можно на каждом роутере, но с небольшими отличиями, в зависимости от установленного программного обеспечения на устройстве.

Признаки стороннего подключения к Wi-Fi

Понять, что к вашему Wi-Fi подключились посторонние устройства, можно по следующим признакам:

- Снижение скорости Интернета. Видео начинают зависать при просмотре онлайн, страницы в браузере открываются с ощутимой задержкой, файлы скачиваются медленнее — все это указывает на то, что в беспроводной сети появились новые устройства. При распределении трафика на несколько гаджетов происходит падение скорости вай-фай.

- Активность индикатора беспроводного соединения на роутере. Если соответствующий индикатор продолжает подавать сигналы, когда ни одно из ваших устройств не подключено к Интернету, значит, Wi-Fi пользуются посторонние.

- Проблемы с доступом к сайтам и требования вводить капчу при переходе на веб-страницы. Это значит, что с вашего IP-адреса одновременно отправляются запросы с нескольких устройств, а интернет-ресурсы расценивают подобные действия как подозрительные.

узнайте, как подключить вай-фай на ноутбуке, чтобы воспользоваться беспроводным Интернетом.

Как определить неизвестное устройство в вашей сети

Имена в списке могут помочь вам сузить его, а некоторые маршрутизаторы, в том числе мой Smart Hub, позволяют фильтровать список только по тем, которые в настоящее время подключены.

Даже если у вас есть только несколько устройств Wi-Fi, этот список будет заполнен вашими старыми устройствами, которые вы, возможно, обновили, или устройствами друзей, которым вы разрешили подключаться, когда они посещали, поэтому стоит поискать это вариант, чтобы вы могли найти неизвестные устройства, которые подключены прямо сейчас.

Шансы на то, что сосед или даже кто-то злонамеренный подключится к вашему Wi-Fi, чрезвычайно мал, если у вас нет для этого пароля. В настоящее время в стандартной комплектации все маршрутизаторы имеют уникальный пароль Wi-Fi, и его практически невозможно взломать.

Это означает, что ваши неизвестные устройства, вероятно, являются гаджетами, о которых вы забыли, такими как ваш DVR (возможно, Freeview или Sky box), умный термостат, вилка или другой умный домашний гаджет.

IP адрес

Способ их идентификации будет зависеть от того, есть у них экран или нет. Телефоны, планшеты, ПК и ноутбуки — все они предлагают легкий доступ к своему IP-адресу. Просто зайдите в их сетевые настройки и ищите, пока не найдете.

Обратите внимание, что IP-адрес обычно выдается вашим маршрутизатором и не привязан к конкретному устройству (если вы не укажете маршрутизатору всегда использовать этот адрес — это называется статическим IP-адресом)

MAC-адрес

Но здесь пригодится MAC-адрес: он уникален для рассматриваемого устройства.

MAC-адрес часто печатается на наклейке на самом гаджете, и это лучший способ определить, какое устройство к какому. Это шесть пар шестнадцатеричных чисел, например 00: 40: 96: B1: C0: 8E.

Наиболее полезно то, что первые шесть из них идентифицируют производителя, поэтому вы можете использовать веб-сайт, такой как MAClookup.app, чтобы узнать, кто производит устройство, которое вы пытаетесь идентифицировать.

Это должно значительно сузить ваш поиск. И как только вы определили, что это такое, вы должны обнаружить, что ваш маршрутизатор позволяет вам изменить понятное имя устройства (в Smart Hub дважды щелкните продукт в списке, затем введите в поле «Имя устройства:»), чтобы вы узнайте, что это будет, когда вы в следующий раз просмотрите список.

Он также может позволить вам связать с ним значок, чтобы вы могли сразу увидеть, что такое телефон, что такое планшет, что такое ПК и что такое умный гаджет.

Если вы не можете узнать MAC-адрес или IP-адрес устройства, то один из вариантов — отключить его от сети (или вынуть батареи) и посмотреть, сможете ли вы определить, что исчезает из списка подключенных устройств в вашем маршрутизаторе — вы может потребоваться обновить список, чтобы он исчез.

Первые действия при появлении ошибки «Устройство USB не опознано»

Прежде всего, если у вас возникла указанная ошибка Windows при подключении флешки, мыши и клавиатуры или чего-то еще, я рекомендую убедиться, что виной всему не неполадки самого USB устройства (это, как минимум, сбережет ваше время).

Для этого просто попробуйте, если есть такая возможность, подключить данное устройство к другому компьютеру или ноутбуку и проверить, работает ли оно там. Если нет — есть все основания предполагать, что причина в самом устройстве и способы ниже, вероятно, не подойдут. Остается лишь проверить правильность подключения (если используются провода), подключить не к переднему, а заднему USB порту, а если ничего не поможет — нужно диагностировать сам девайс.

Второй способ, который следует попробовать, особенно если раньше это же устройство работало нормально (а также в том случае, если первый вариант нельзя осуществить, так как нет второго компьютера):

- Отключите USB устройство, которое не опознается и выключите компьютер. Вытащите вилку из розетки, после чего нажмите и удерживайте кнопку включения на компьютере несколько секунд — это уберет остатки зарядов с материнской платы и комплектующих.

- Включите компьютер и подключите проблемное устройство снова после загрузки Windows. Есть вероятность, что оно заработает.

Третий пункт, который также может помочь быстрее, чем все, которые будут описаны далее: если к вашему компьютеру (особенно к передней панели ПК или через USB разветвитель) подключено много оборудования, попробуйте отключить его часть, которая не нужна прямо сейчас, а само устройство, вызывающее ошибку, по возможности подключите к задней панели компьютера (если только это не ноутбук). Если сработало, дальше читать не обязательно.

Дополнительно: если USB устройство имеет внешний источник питания, подключите его (или проверьте подключение), а по возможности проверьте, работает ли этот блок питания.

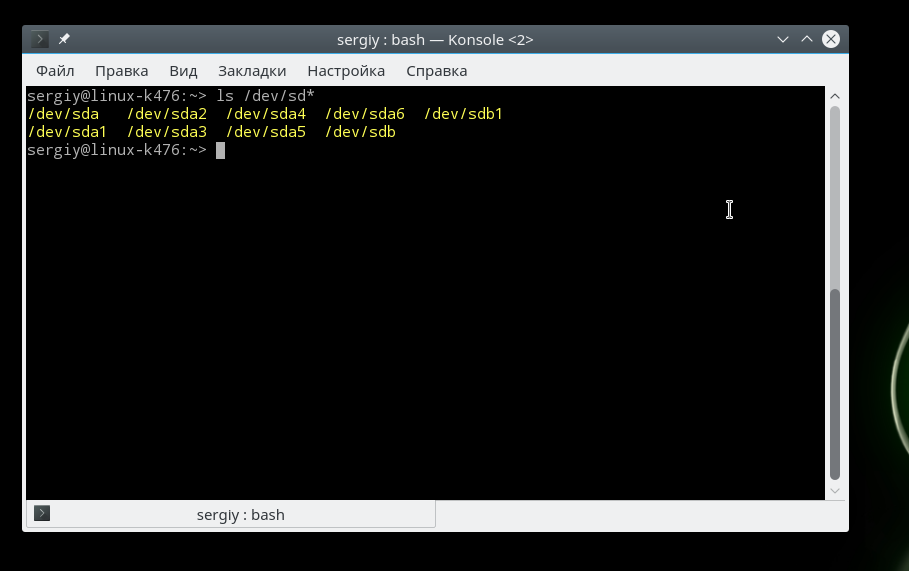

Список подключенных устройств Linux

В операционной системе Linux используется особенная философия управления. Все объекты, в том числе и устройства считаются файлами. При подключении какого-либо устройства к системе для него создается файл в каталоге /dev/.

Обычно, после того, как вы подключили любую USB флешку или другой накопитель к системе с установленным окружением рабочего стола, устройство автоматически монтируется в папку /media/имя_пользователя/метка_устройства/, а затем вы можете получить доступ к файлам из устройства в этой папке. Тем не менее, бывают ситуации, когда вам нужно вручную монтировать USB и тогда такой вариант не поможет.

Файлы всех устройств находятся в каталоге /dev/. Здесь вы можете найти файлы sda, hda, которые представляют из себя жесткий диск, а также файлы sda1 или hda1, которые позволяют получить доступ к разделам диска. Мы уже подробно рассматривали это все в статье работа с устройствами Linux. Вы можете посмотреть список всех устройств в каталоге /dev/ с помощью команды:

Теперь осталось понять какие из этих файлов устройств принадлежат USB устройствам и каким устройствам именно.

Создание устройств в Linux

В прошлом все устройства из каталога /dev создавались во время установки системы, а это означало, что каталог содержал все возможные поддерживаемые устройства, даже если они не использовались. Если вам нужно было создавать или переинициализировать файлы устройств, использовалась утилита mknod. Но для работы с ней вам нужно знать старший и младший номер устройства.

Сейчас ситуация изменилась и все файлы устройств linux создаются во время загрузки только для нужных устройств. Менеджер устройств следит за подключаемыми и отключаемыми устройствами и добавляет или удаляет соответствующие файлы. Вы можете убедиться, что устройства были созданы сейчас просмотрев дату создания в с помощью команды ls.

Команда mknod все еще есть, но уже существует более новая разработка — makedev. Она предоставляет очень простой интерфейс для создания устройств.

Колонки, тюнер, Скайп

Акустические колонки подключаются к компьютеру через звуковую карту. В принципе, можно обойтись и без них.

Акустические колонки

Но для прослушивания музыки, просмотра фильмов звуковые колонки являются незаменимыми.

ТВ-тюнер для компьютера позволяет воспроизводить телевизионный сигнал (с антенны или кабеля) на компьютере и записывать на него телепередачи.

Внешний ТВ-тюнер

Бывают внешние и внутренние ТВ-тюнеры. Обычно внутренний ТВ-тюнер применяют при необходимости использования компьютера в качестве телевизора.

Внешний ТВ-тюнер используют для превращения монитора в телевизор, при этом системный блок не нужен.

Skype (читается Скайп) для компьютера — это бесплатные звонки с одного компьютера на другой, при этом возможна видеосвязь.

Гарнитура для скайпа

Платно можно звонить с компьютера и на обычные телефоны, при этом получится дешевле, чем звонить с телефона на телефон по междугородней или международной связи.

Дополнительно: 5 шагов для первого звонка по Skype

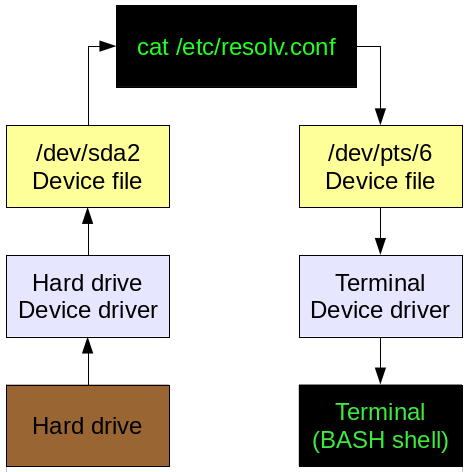

Файлы устройств Linux

Все файлы устройств расположены в каталоге /dev, который есть неотделимой частью корневой файловой системы, поскольку они должны быть доступны на всех этапах загрузки. Они также известны как специальные файлы устройств. Эти файлы используются операционной системой для обеспечения пользователю и программам интерфейса доступа к устройствам, подключенным к компьютеру.

Самое важное, что нужно знать об этих файлах — это не драйверы устройств, их лучше рассматривать как интерфейс доступа к драйверам устройств. Приложение отправляет данные в файл устройства, откуда они читаются драйвером устройства и отправляются на физическое устройства

Обратная передача от физических устройств тоже проходит по этому пути через файл устройства. Давайте посмотрим как будет выглядеть поток передачи данных для типичной команды, например, cat:

На схеме приведена схема передачи данных для команды cat /etc/resolv.conf. Вы выполняете команду из терминала, утилита отправляет запрос файла драйверу, который ищет файл на диске и читает его содержимое. Данные передаются через файл устройства, а затем опять же, через файл устройства псевдо-терминала передаются в эмулятор терминала 6, где они будут отображены.

Если мы перенаправим вывод команды в файл, например, cat /etc/resolv.conf > /etc/resolv.bak, то левая часть схемы останется неизменной, а правая сторона будет вести к файлу устройства /dev/sda2. Эти устройства делают очень простым использование стандартных потоков ввода/вывода для доступа к каждому устройству. Простое перенаправление потока данных в файл устройства приведет к записи данных на устройство.

А А Wednesday, 11 September 2013

Поиск сведений про USB-накопители в Windows ХР/7

Будем исходить из того что наиболее важные артефакты для специалиста это: · тип сьемного накопителя, его серийный номер; · дата и время его установки и изьятия из компьютера; · буква диска под которой фигурировал накопитель в ОС; · аккаунт пользователя системы под каким фигурировал накопитель в ОС.

Вначале перескажу метод поиска, который был опубликован компанией Red Line Software для Windows 7.

Извлечение USB артефактов вручную.

А теперь повторим тоже самое для Windоws XP. Различий с 7-й почти нет, но все же пройдемся еще раз.

1. Смотрим ветку реестра HKEY_LOCAL_MACHINE\SYSTEM\ControlSetXXX\Enum\USBSTOR Здесь находятся все устройства-носители, подключаемые к USB В ключах находящихся в данной ветви есть параметры: – FriendlyName (Например, он равен “Kingston DataTraveler 2.0 USB Device”) – ParentIdPrefix (Например, он равен 7&cb3a0ee&0).

Открываем первый и находим там подключ, начинающийся с нужного нам идентификатора класса устройства (пример): “##?#USBSTOR#Disk&Ven_Kingston&Prod_DataTraveler_2.0&Rev_1.04#0BF19451711018DA&0. “ Видим, кстати, тут уникальный идентификатор устройства. Дата последнего изменения данного подключа и будет датой последнего подключения устройства.

Открываем второй и находим там нужный нам ParentIdPrefix устройства: “##?#STORAGE#RemovableMedia#7&cb3a0ee&0&RM. ” Дата последнего изменения данного подключа и будет датой последнего подключения тома.

К сожалению для автоматизации поиска с помощью VBscript ничего путнего придумать не удалось. Не претендуя на абсолютную истину, но в ХР я нашел только три класса Win32_USBControllerDevice, Win32_USBController и Win32_USBHub, которые дают не так много информации. А про временным параметрам вообще пусто.

Set objWMIService = GetObject(“winmgmts:\\” & strComputer & “\root\CIMV2”) Set colItems = objWMIService.ExecQuery(“SELECT * FROM Win32_USBControllerDevice”, “WQL”, _ wbemFlagReturnImmediately + wbemFlagForwardOnly) Set colItems = objWMIService.ExecQuery(“Select * from Win32_USBController”,,48) Set colItems = objWMIService.ExecQuery(“Select * from Win32_USBHub”,,48)

Поэтому мне больше нравится USBDeview. USBDeview представляет собой инструмент с графическим пользовательским интерфейсом, позволяющий извлекать, коррелировать и отображать всю информацию, ручное извлечение которой обсуждалось выше.

Если на вашей фирме использование USB устройств не запрещено полностью, то рано или поздно вы столкнетесь с ситуацией, в которой проблемы с безопасностью могут быть связаны с портативным USB накопителем. В этой ситуации приведенная информация поможет вам найти нужные решения, чтобы оперативно отреагировать на инцидент.

История USB подключений программами

Идеальным для меня способом является использование специальных программ. Я представлю две программы, у каждой есть свои достоинства. Для вашего удобства в конце статьи я прикрепил архив для скачивания всех программ разом.

История USB подключений программой USBDeview

USBDeview — это маленькая, бесплатная программа для просмотра и анализа истории подключения USB- устройств, таких как флешка, внешний жесткий диск, смартфон, планшет, USB мышка, клавиатура и т.д.

Скачать USBDeview

Скачать USBDeview бесплатно вы можете по этой прямой ссылке английскую версию. А Русскую версию здесь с файлообменика.

Автор программы известный Израильский программист Нир Софер, который написал большое количество бесплатных, полезных приложений.

Использование USBDeview

После того как скачали, разархивируйте и запустите файл «USBDeview.exe». Версия портабельная, т.е не требует установки, и после запуска мгновенно запустится.

Быстренько просканировав компьютер USBDeview отобразит список всех ранее подключенных USB-устройств.

Вот какую информацию может показать программа:

Есть еще куча другой информации, но большинству для того чтобы отследить кто и когда подключал к компьютеру флешку наверное хватит даты подключения, названия и описания USB-устройства.

Это по поводу информации которую может предоставить данная утилита. Но кроме этого программа может отключить, включить, удалить а также запретить USB устройства. Если вы собираетесь проделывать какую-нибудь из этих вышеперечисленных операций, то я настоятельно рекомендую сделать предварительно бекап или точку восстановления системы. Если же вы желаете просто просмотреть историю подключений, то делать бекап не требуется.

Кроме этого программа умеет работать из командной строки. Т.е. используя специальные команды можно получить всю информацию удаленно. Подробнее о командах вы можете узнать на сайте разработчика.

Ну, и конечно все полученные данные можно сохранить в виде отчета во всевозможные форматы от *.txt до *.html.

История USB программой USB History Viewer

Следующая программа с которой я хочу вас познакомить — это USB History Viewer. Утилита отображает информацию только о подключенных флешках и внешних жестких дисках.

Использование USB History Viewer

Запускаем программу и видим три поля.

В первом поле выбираем компьютер. Во втором поле прописываем данные авторизации и нажимаем Start. Если необходимо вытащить информацию по текущему компьютеру и пользователю, то нечего не меняем, оставляем все поля как есть.

Данная программа лично мне нравится меньше, хотя имеет свои плюсы. Главным достоинством является умение вытаскивать историю использование флешек удаленно в локальной сети, но это требует логина и пароля удаленной машины.

На самом деле есть еще программа Internet Evidence Finder, но из-за ее фантастически высокой цены я даже рассказывать про нее не стал. Мощная утилита, но стоит 999$. Если вы профи Форензики, то вперед, но большинству хватит и этих инструментов.

Скачать архив с представленными в статье программами вы можете по этой ссылке.

На этом все, друзья. Надеюсь вам помогла данная статья и вы смогли посмотреть историю подключения USB. В целом это очень нужные программы, которыми надо уметь пользоваться, иметь у себя в архиве программ, ну или хотя бы как минимум знать об их существовании.