Создаем локальную сеть дома: пошаговое руководство

Содержание:

- Организация отказоустойчивости сети и мобильности

- Схема именования устройств

- IP-адресация

- Организация обнаружения и предотвращения вторжений в БЛВС

- Работа с волокнами

- Объединение и модернизация локальных сетей

- Схема доработки V-метра

- DHCP

- Система ЛВС

- Система ЛВС

- Топология локальной сети

- Что необходимо для создания локальной сети?

- Что такое MAC-адрес, IP-адрес и Маска подсети?

- Организационная структура групп беспроводных пользователей

- Оборудование мультисервисной сети

- Локальная сеть: основы функционирования компьютерных сетей

- BGP ASN

- IP-план

- Лаба

- Настройка локальной сети после соединения компьютеров в Windows 7

- Классификация сетей по типу соединения устройств между собой

- Особенности сетевого оборудования для создания построения сетей

- Структура «кольцо»

- Основные принципы проектирования

Организация отказоустойчивости сети и мобильности

Контроллеры беспроводной сети настраиваются по отказоустойчивой схеме подключения точек доступа. При настройке точек доступа задается основной контроллер и резервный. Все используемые в отказоустойчивой схеме контроллеры должны входить в одну мобильную группу. При выходе из строя основного контроллера точки доступа производят регистрацию на резервном. Связь точки доступа с контроллером осуществляется с помощью специальных пакетов, потеря одного пакета и семи последующих расценивается как отказ контроллера.

После переключения точка доступа продолжает слать пакеты регистрации на основной контроллер. В случае его восстановление выполняется обратное переключение. Обнаружение отказа контроллера и переключение на резервный происходит примерно за 80 секунд, обратное переключение – за 30 секунд.

Настройки группы мобильности для контроллеров БЛВС приведены в таблице.

Организация резервного копирования

На базе системы управления и мониторинга Cisco Prime NCS организовано резервное копирование конфигурационных файлов контроллеров БЛВС и базы данных системы мониторинга и управления. В таблице 9 приведены объекты резервного копирования, периодичность копирования и места размещения резервных копий.

Схема именования устройств

Именование устройств БЛВС, за исключением точек доступа, осуществляется по схеме TypeXX_Function_Room, где:

— Type – тип устройства, может принимать следующие значения:

— WLC – контроллер БЛВС;

— NCS – сервер системы управления и мониторинга БЛВС;

— MSE – сервер мобильных сервисов БЛВС;

— ACS – сервер контроля доступа БЛВС;

— XX – порядковый номер устройства;

— Function – функция, которую выполняет установленное оборудование. Принимает следующее значение:

— WLAN – устройство БЛВС;

— Room –Именование точек доступа БЛВС осуществляется по схеме: Type-FL-XX, где:

— Type – тип устройства, принимает следующее значение:

— AP – точек доступа БЛВС;

— FL – двухзначный номер этажа размещения точки доступа;

— XX – порядковый номер точки доступа на этаже.

Наименования оборудования БЛВС приведены в таблице 2.

IP-адресация

- 4 бита второго октета будут обозначать здания — 172.16.0.0/12.

- 3 октет будет обозначать номер этажа в здании.

- 3 октет = 255 будет выделен для point-to-point линков оборудования и сети управления.

- один managment VLAN на этаж для управления коммутаторами.

- один пользовательский VLAN на коммутатор (в среднем 24 порта).

- один Voice VLAN на коммутатор (в среднем 24 порта).

- один VLAN для системы видеонаблюдения на этаж.

- один влан для Wi-Fi устройств на этаж.

сеть 172.16.0.0/14сеть 172.20.0.0/14

- для минимизации таблиц маршрутизации на роутерах

- для минимизации служебного трафика протоколов маршрутизации (всевозможных update сообщениях, при недоступности вложенных подсетей)

- для упрощения администрирования и лучшей читаемости L3 сетей

Организация обнаружения и предотвращения вторжений в БЛВС

Организация обнаружения и предотвращение вторжений в беспроводную сеть построена на системе Cisco wIPS. Данная система состоит из аппаратной платформы мобильных сервисов Cisco Mobility Services Engine (MSE), программного обеспечения Cisco wIPS, типовой инфраструктуры БЛВС (контроллеры и система мониторинга) и точек доступа, работающих в комбинированном режиме — монитор/точка доступа.

Архитектура системы предотвращения вторжений в БЛВС изображена на рисунке.

Архитектура системы предотвращения вторжений в БЛВС

Основные функции системы предотвращения вторжений в БЛВС Cisco wIPS:

— обнаружение злоумышленника и отражение атаки;

— подавление нелегитимных беспроводных устройств;

— обнаружения попыток разведки, атак типа man-in-the-middle, взлома сети, атак типа «отказ в обслуживании» (фальсификация служебных пакетов (de)authentication и (dis)association);

— превентивный мониторинг уязвимостей;

— формирование отчетов о событиях безопасности, включая отчеты о соответствии требованиям PCI;

— долговременная архивация и ведение отчетности для событий, связанных с безопасностью;

— мониторинг производительности;

— классификация и эскалация событий с захватом трафика.

Работа с волокнами

количество линков связи

- первый очевидный шаг — использовать свободные волокна в кабеле между зданием 1 — корпусом 1 и корпусом 1- зданием 2 (как видно из таблицы — используется только 2 из 8 волокон в каждом кабеле). Для этого достаточно поставить оптические кроссировки между кроссами в корпусе 1 и при необходимости использовать SFP модули с запасом оптического бюджета.

- вторым шагом — возможно использование технологии CWDM — уплотнение несущих длин волн в пределах одного волокна. Эта технология гораздо дешевле DWMD и довольно проста для реализации. В основном требования предъявляются к качеству оптических волокон и SFP/SFP+ трансиверам определенной длинны и бюджета. Как я уже говорил в предыдущей статье — возможность коммутаторов распознавать трансиверы сторонних производителей может сильно облегчить нам жизнь и снизить капитальные расходы на строительство дополнительных оптических кабелей.

- третьим шагом стоит рассматривать возможность увеличения волокон путем прокладки дополнительных оптических кабелей.

- во-первых, не хватает волокон для реализации нашей целевой схемы — на каждый коммутатор по 2 волокна (как мы помним у нас кабели с 4 ОВ на каждый корпус)

- во-вторых, даже при наличии достаточного количества волокон между зданиями, внутри корпусов используются MMF волокна, которые не позволят нам просто так состыковать волокна SMF и MMF (я говорю о расстояниях между зданиями свыше 300-400 метров)

- обеспечение каждого коммутатора SMF волокнами:

- если позволяет расстояние — можно протянуть дополнительные длинные патчкорды между коммутаторами. В свое время мы пользовались патчкордами 30-50 м длины.

- проложить относительно дешевый оптический SMF кабель малой емкости между шкафами

- на крайний вариант использовать различные SMF-MMF преобразователи

- Для минимизации используемых волокон между зданиями можно:

- использовать функционал стэкирования коммутаторов доступа x440-G2 — при этом использовать по 1 SMF волокну до каждого коммутатора на этаже, что позволит вместо 6 волокон и портов использовать 3 волокна и порта на каждой стороне

- использовать по 2 волокна для подключения первого коммутатора в ветке и последнего. Агрегировать линки на граничных коммутаторах доступа и использовать протоколы STP в получившемся кольце.

Объединение и модернизация локальных сетей

Для расширения и объединения локальной сети используют следующие устройства:Шлюз это специальный аппаратно-программный комплекс, выполняющий преобразования между различными протоколами для обеспечения совместимости между сетями.

Маршрутизатор (роутер) — это устройство, соединяющее сети разного типа, но использующее одну операционную систему и имеющее свой сетевой адрес. Роутер можно назвать миникомпьютером со своей встроенной операционной системой, имеющей не менее двух сетевых интерфейсов. Первый из них — LAN(Local Area Network) или ЛВС (Локальная Вычислительная Сеть) служит для создания внутренней сети. Второй – WAN (Wide Area Network) или ГВС (Глобальная Вычислительная Сеть) служит для подключения локальной сети (LAN) к другим сетям и всемирной глобальной паутине — Интернету.

Используя возможности адресации маршрутизаторов, узлы в сети могут посылать маршрутизатору сообщения, предназначенные для другой сети. Для поиска лучшего маршрута к любому адресату в сети используются таблицы маршрутизации. Эти таблицы могут быть статическими и динамическими.

Коммутатор (хабы или свитчи) обеспечивает связь и обмен данными между узлами локальной сети. В роли этих узлов могут выступать как отдельные устройства, например настольный ПК, так уже и объединенные в самостоятельный сегмент сети целые группы устройств. В отличие от роутера, коммутатор имеет только один сетевой интерфейс – LAN и используется в домашних условиях в качестве вспомогательного устройства преимущественно для масштабирования локальных сетей.

Повторитель используют для уменьшения влияния затухания сигнала по мере передвижения по физической сети. Он усиливает, фильтрует, копирует или повторяет принимаемые сигнала, а также уменьшает помехи.

Мост является устройством, ограничивающим передвижение определенного сообщения из одного сегмента компьютерной сети в другой без подтверждения права на переход.

Усовершенствование сетевых компонентов, развитие информационных систем и увеличивающееся разнообразие физических свойств сигналов передачи данных, предполагают изменение и в структуре ЛВС для удовлетворения потребностей современных пользователей. В нашей компании Вы можете купить необходимое оборудование для усовершенствования и модернизации сети, а наши специалисты помогут сделать Вашу сеть еще более современной, скоростной и эффективной.

Корпоративная сеть (КCПД)

Построение корпоративной сети подразумевает объединение структур и подразделений для использования общих ресурсов и состоит из следующих блоков:

- локальных сетей отдельных офисов (VLAN, VPN)

- ресурсов, сосредоточенных в центрах обработки данных

- общей сети, объединяющей ЛВС отдельных офисов и ЦОДы

- отдельных подсистем выхода в Интернет (OSI)

- мобильных пользователей сети GPRS

Схема доработки V-метра

Схема доработки: амперметр в вольтметр Так родилась эта схема соединения дополнительных электронных компонентов с уже существующими в схеме вольтметра. Отмеченный синим цветом штатный резистор схемы подлежит обязательному удалению. Скажу сразу отличия от других схем приведённых в интернете нашёл, например соединение подстроечного резистора. Всю схему вольтметра перерисовывать не стал (повторять не собираюсь), начертил только ту часть, которая необходима для доработки. То, что питание вольтметра нужно делать отдельным считаю очевидным, всё-таки начало отсчёта в показаниях должно начинаться с нуля. В дальнейшем выяснилось, что питание от батарейки или аккумулятора не подойдет, ибо токопотребление вольтметра при напряжении в 5 вольт составляет 30 мА.

Плата — модуль китайский вольтметр

После сборки вольтметра взялся за суть действа. Мудрствовать не буду, просто покажу и расскажу, что с чем соединить, чтобы всё получилось.

Полезное: Делаем компрессор из старого холодильника

DHCP

DHCP (Dynamic Host Configuration Protocol) – сетевой протокол, позволяющий устройствам в сети автоматически получать IP-адреса.

Для пользователя он удобен тем, что не надо ничего делать: просто подключил новое устройство к сети и все заработало. Однако получаемые по DHCP IP-адреса являются динамическими и могут меняться с течением времени, что будет неудобным если к устройству планируется регулярно обращаться по его IP-адресу.

Поэтому постоянно присутствующим устройствам практичнее будет прописать статические IP-адреса в локальной сети. DHCP-сервер по умолчанию включен на роутере, поэтому это делается через настройки роутера.

Также удобно определить отдельные блоки IP-адресов для подключения устройств разных категорий. Например, в диапазоне 192.168.0.10 – 192.168.0.20 будут находиться адреса компьютеров и ноутбуков, в диапазоне 192.168.0.50 – 192.168.0.60 будут адреса камер наблюдения, а диапазон 192.168.0.70 – 192.168.0.90 будет отведен под IoT-устройства (смарт-ТВ, управляемые по Wi-Fi лампы, датчики и прочие вещи).

Система ЛВС

- Подробности

- Категория: проект Сети связи. СС

Наш проектный отдел разработал рабочую документацию локально вычислительной сети ЛВС.

Система ЛВС

К портам коммутаторов планируется подключение IP-телефонов и точек беспроводного доступа, поэтому коммутаторы должны поддерживать технологию подачи электропитания через витую пару.

Конечные пользователи представляют собой различные юридические лица, поэтому необходимо предусмотреть возможность изоляции сегментов сети друг от друга с помощью VRF. Для разделения пользователей на сегменты внутри одного юридического лица необходимо применение виртуальных сетей VLAN.

ЦОД располагается в специально оснащенном помещении на этаже ТГК.

На первом этапе серверное оборудование ЦОД планируется разместить в 40 телекоммуникационных стойках. От каждой такой стойки в ЛВС ЦОД необходимо подключить 24 кабеля витой пары, серверы подключаются на скорости 1 Гб/с, итого 1920 портов 1000Base-TX.

Топология локальной сети

Первое к чему нужно приступать при изучении основ функционирования компьютерных сетей, это топология (структура) локальной сети. Существует три основных вида топологии: шина, кольцо и звезда.

Линейная шина

Все компьютеры подключены к единому кабелю с заглушками по краям (терминаторами). Заглушки необходимы для предотвращения отражения сигнала. Принцип работы шины заключается в следующем: один из компьютеров посылает сигнал всем участникам локальной сети, а другие анализируют сигнал и если он предназначен им, то обрабатывают его. При таком взаимодействии, каждый из компьютеров проверяет наличие сигнала в шине перед отправкой данных, что исключает возникновения коллизий. Минус данной топологии — низкая производительность, к тому же, при повреждении шины нарушается нормальное функционирование локальной сети и часть компьютеров не в состоянии обрабатывать либо посылать сигналы.

Кольцо

В данной топологии каждый из компьютеров соединен только с двумя участниками сети. Принцип функционирования такой ЛВС заключается в том, что один из компьютеров принимает информацию от предыдущего и отправляет её следующему выступая в роли повторителя сигнала, либо обрабатывает данные если они предназначались ему. Локальная сеть, построенная по кольцевому принципу более производительна в сравнении с линейной шиной и может объединять до 1000 компьютеров, но, если где-то возникает обрыв сеть полностью перестает функционировать.

Звезда

Топология звезда, является оптимальной структурой для построения ЛВС. Принцип работы такой сети заключается во взаимодействии нескольких компьютеров между собой по средствам центрального коммутирующего устройства (коммутатор или свитч). Топология звезда позволяет создавать высоконагруженные масштабируемые сети, в которых центральное устройство может выступать, как отдельная единица в составе многоуровневой ЛВС. Единственный минус в том, что при выходе из строя центрального коммутирующего устройства рушится вся сеть или её часть. Плюсом является то, что, если один из компьютеров перестаёт функционировать это никак не сказывается на работоспособности всей локальной сети.

Что необходимо для создания локальной сети?

Для создания несложной локальной сети у себя дома или в офисе нужно совсем не много:

- WiFi роутер

- компьютер с сетевой картой Ethernet (LAN/WAN)

- ноутбуки, смартфоны, ТВ приставки и другие девайсы с беспроводным адаптером

После этого необходимо произвести некоторые настройки на каждом из них, после чего можно пользоваться всеми преимуществами локальной сети — перекидывать файлы между устройствами, транслировать экран с одного на другое, играть по локальной сети, вести видеонаблюдения, создать файловый сервер и так далее. Подробно об этих конфигурациях вы сможете прочитать на нашем сайте.

Не помогло

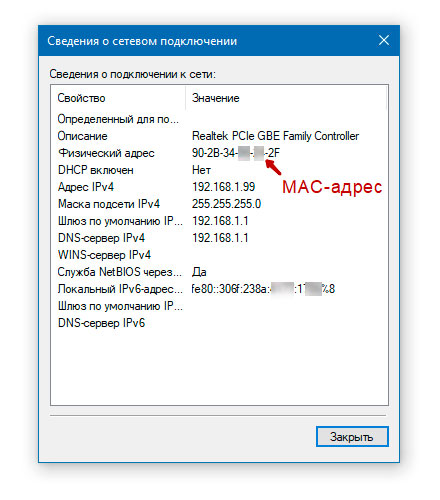

Что такое MAC-адрес, IP-адрес и Маска подсети?

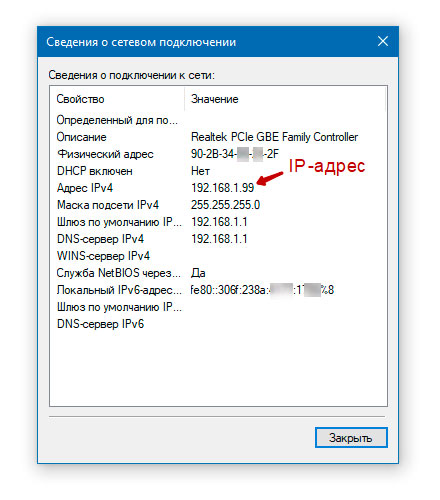

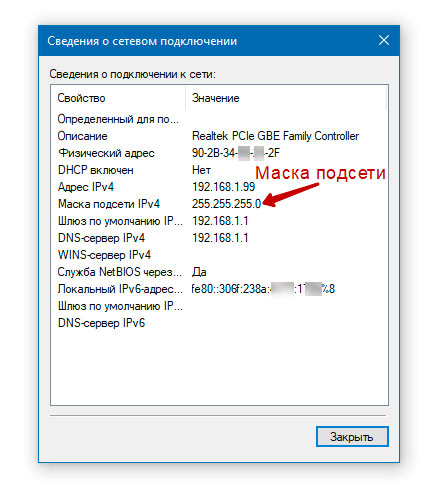

Прежде чем познакомиться с основными принципами взаимодействия сетевых устройств, необходимо подробно разобрать, что такое IP-адрес, MAC-адрес и Маска подсети.

MAC-адрес — это уникальный идентификатор сетевого оборудования, который необходим для взаимодействия устройств в локальной сети на физическом уровне. MAC-адрес «вшивается» в сетевую карту заводом изготовителем и не подлежит изменению, хотя при необходимости это можно сделать на программном уровне. Пример записи MAC-адреса: 00:30:48:5a:58:65.

IP-адрес – это уникальный сетевой адрес узла (хоста, компьютера) в локальной сети, к примеру: 192.168.1.16. Первые три группы цифр IP-адреса используется для идентификации сети, а последняя группа для определения «порядкового номера» компьютера в этой сети. Если провести аналогию, то IP-адрес можно сравнить с почтовым адресом, тогда запись будет выглядеть так: регион.город.улица.дом. Изначально, использовались IP-адреса 4-ой версии (IPv4), но когда количество устройств глобальной сети возросло до максимума, то данного диапазона стало не хватать, в следствии чего был разработан протокол TCP/IP 6-ой версии — IPv6. Для локальных сетей достаточно 4-ой версии TCP/IP протокола.

Маска подсети – специальная запись, которая позволяет по IP-адресу вычислять адрес подсети и IP-адрес компьютера в данной сети. Пример записи маски подсети: 255.255.255.0. О том, как происходит вычисление IP-адресов мы рассмотрим чуть позже.

Организационная структура групп беспроводных пользователей

Перечень легитимных категорий пользователей и типов беспроводных устройств, имеющих право доступа в БЛВС, описан в таблице 4. Также в таблице 4 описаны права доступа беспроводных пользователей к ресурсам ЛВС и параметры подключения к БЛВС.

Таблица 4 – Группы беспроводных пользователей

|

№ п/п |

Группа |

Параметры |

Значение |

|

1 |

Группа «Корпоративные пользователи» |

Тип пользователей |

Сотрудники |

|

Тип беспроводных устройств |

Корпоративные мобильные компьютеры сотрудников |

||

|

Доступ к ресурсам |

ЛВС, КСПД, Интернет |

||

|

Аутентификация |

PEAP (доменные логин/пароль) |

||

|

Шифрование |

AES |

||

|

2 |

Группа «Беспроводные IP-телефоны» |

Тип пользователей |

Сотрудники оснащенные корпоративными беспроводными IP-телефонами |

|

Тип беспроводных устройств |

Корпоративные беспроводные IP-телефоны |

||

|

Доступ к ресурсам |

ЛВС |

||

|

Аутентификация |

EAP-FAST |

||

|

Шифрование |

AES |

||

|

3 |

Группа «Гости» |

Тип пользователей |

Посетители и сотрудники |

|

Тип беспроводных устройств |

Личные беспроводные устройства посетителей и сотрудников |

||

|

Доступ к ресурсам |

Временный доступ к сети Интернет |

||

|

Аутентификация |

Web-аутентификация |

||

|

Шифрование |

Не применяется |

Оборудование мультисервисной сети

Последним достижением в сфере коммуникаций является мультисервисная сеть, которая обеспечивает передачу данных в физической среде. К услугам, которые обеспечивает мультисервисная сеть, относится телевидение, интернет, дистанционное обучение, телефония, охрана, сигнализация и многое другое.

К оборудованию мультисервисной сети относится следующее:

- телепорты – они необходимы для создания, передачи, обработки и управления данными;

- транспортные сети – используются для передачи данных. Они состоят из кабелей оптоволокна и подключаются непосредственно к телепортам или кластерам;

- кластеры – это специальные группы пользователей, которые входят в интерактивную распределительную сеть.

Локальная сеть: основы функционирования компьютерных сетей

Локальная сеть (локальная вычислительная сеть или ЛВС) представляет собой среду взаимодействия нескольких компьютеров между собой. Цель взаимодействия — передача данных. Локальные сети, как правило, покрывают небольшие пространства (дом, офис, предприятие) — чем и оправдывают своё название. ЛВС может иметь как один, так и несколько уровней. Для построения многоуровневой локальной сети применяют специальное сетевое оборудование: маршрутизаторы, коммутаторы. Существует несколько способов объединения компьютеров и сетевого оборудования в единую компьютерную сеть: проводное (витая пара), оптическое (оптоволоконный кабель) и беспроводное (Wi-Fi, Bluetooth) соединения.

BGP ASN

Spine ASN

- Почему одинаковые ASN на всех спайнах одного ДЦ?

- Почему разные в разных ДЦ?

Почему одинаковые ASN на всех спайнах одного ДЦПочему разные в разных ДЦ

Leaf ASN

Spine_ASN.0000X

IP-план

- Адреса сети Underlay между ToR и машиной. Они должны быть уникальны в пределах всей сети, чтобы любая машина могла связаться с любой другой. Отлично подходит 10/8. На каждую стойку по /26 с запасом. Будем выделять по /19 на ДЦ и /17 на регион.

- Линковые адреса между Leaf/Tor и Spine.

Их хотелось бы назначать алгоритмически, то есть вычислять из имён устройств, которые нужно подключить.

Пусть это будет… 169.254.0.0/16.

А именно 169.254.00X.Y/31, где X — номер Spine, Y — P2P-сеть /31.

Это позволит запускать до 128 стоек, и до 10 Spine в ДЦ. Линковые адреса могут (и будут) повторяться из ДЦ в ДЦ. - Cтык Spine — Edge-Leaf организуем на подсетях 169.254.10X.Y/31, где точно так же X — номер Spine, Y — P2P-сеть /31.

- Линковые адреса из Edge-Leaf в MPLS-магистраль. Здесь ситуация несколько иная — место соединения всех кусков в один пирог, поэтому переиспользовать те же самые адреса не получится — нужно выбирать следующую свободную подсеть. Поэтому за основу возьмём 192.168.0.0/16 и будем из неё выгребать свободные.

- Адреса Loopback. Отдадим под них весь диапазон 172.16.0.0/12.

- Leaf — по /25 на ДЦ — те же 128 стоек. Выделим по /23 на регион.

- Spine — по /28 на ДЦ — до 16 Spine. Выделим по /26 на регион.

- Edge-Leaf — по /29 на ДЦ — до 8 коробок. Выделим по /27 на регион.

| Префикс | Роль устройства | Регион | ДЦ |

| 172.16.0.0/23 | edge | ||

| 172.16.0.0/27 | ru | ||

| 172.16.0.0/29 | msk | ||

| 172.16.0.8/29 | kzn | ||

| 172.16.0.32/27 | sp | ||

| 172.16.0.32/29 | bcn | ||

| 172.16.0.40/29 | mlg | ||

| 172.16.0.64/27 | cn | ||

| 172.16.0.64/29 | sha | ||

| 172.16.0.72/29 | sia | ||

| 172.16.2.0/23 | spine | ||

| 172.16.2.0/26 | ru | ||

| 172.16.2.0/28 | msk | ||

| 172.16.2.16/28 | kzn | ||

| 172.16.2.64/26 | sp | ||

| 172.16.2.64/28 | bcn | ||

| 172.16.2.80/28 | mlg | ||

| 172.16.2.128/26 | cn | ||

| 172.16.2.128/28 | sha | ||

| 172.16.2.144/28 | sia | ||

| 172.16.8.0/21 | leaf | ||

| 172.16.8.0/23 | ru | ||

| 172.16.8.0/25 | msk | ||

| 172.16.8.128/25 | kzn | ||

| 172.16.10.0/23 | sp | ||

| 172.16.10.0/25 | bcn | ||

| 172.16.10.128/25 | mlg | ||

| 172.16.12.0/23 | cn | ||

| 172.16.12.0/25 | sha | ||

| 172.16.12.128/25 | sia |

| Префикс | Регион | ДЦ |

| 10.0.0.0/17 | ru | |

| 10.0.0.0/19 | msk | |

| 10.0.32.0/19 | kzn | |

| 10.0.128.0/17 | sp | |

| 10.0.128.0/19 | bcn | |

| 10.0.160.0/19 | mlg | |

| 10.1.0.0/17 | cn | |

| 10.1.0.0/19 | sha | |

| 10.1.32.0/19 | sia |

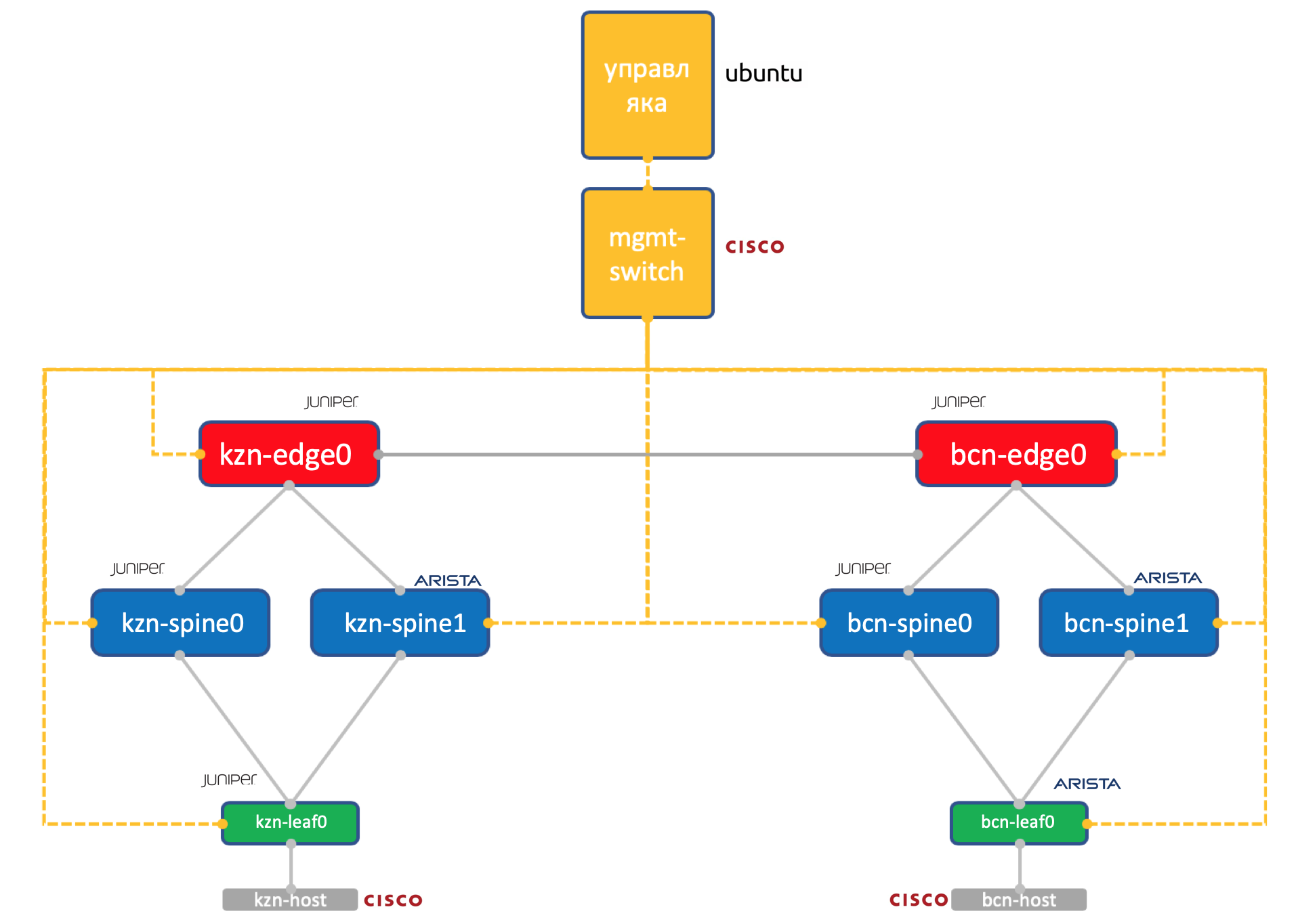

Лаба

- По два спайна в каждом: Juniper и Arista.

- По одному тору (Leaf’у) в каждом — Juniper и Arista, с одним подключенным хостом (возьмём легковесный Cisco IOL для этого).

- По одной ноде Edge-Leaf (пока только Juniper).

- One Cisco switch to rule them all.

- Помимо сетевых коробок запущена виртуальная машина-управляка. Под управлением Ubuntu.

Она имеет доступ ко всем устройствам, на ней будут крутиться IPAM/DCIM-системы, букет питоновских скриптов, анзибль и что угодно ещё, что нам может понадобиться.

Полная конфигурация

- Андрею Глазкову aka @glazgoo за вычитку и правки

- Александру Клименко aka @v00lk за вычитку и правки

- Артёму Чернобаю за КДПВ

Настройка локальной сети после соединения компьютеров в Windows 7

Приступим к отладке локального соединения на двух компьютерах, которые работают с системой «Виндовс» 7.

Настройка IP-адреса и рабочей группы

Сперва нужно разобраться с IP-адресам компьютеров в локальной сети:

- На клавиатуре зажимаем кнопки R и Windows (логотип компании). В окошке набираем код ncpa.cpl — жмём на ОК.

Выполните команду ncpa.cpl в окошке

- Ищем плитку «Локальное подключение». Кликаем по нему правой кнопкой — в меню жмём на «Свойства».

Зайдите в свойства локального подключения

- Выделяем левой кнопкой пункт TCP IPv4 в списке. Щёлкаем по кнопке «Свойства» под перечнем компонентов.

- Если вы подключались через роутер, поставьте автоматическую отправку IP и DNS.

Если используете роутер, поставьте автоматическую передачу

- Если использовали кабель, задайте определённый IP: 192.168.0.1. В параметре маски ставим 255.255.255.0. Сохраняемся.

- Теперь на втором компьютере зайдите в те же свойства протокола IPv4. Если подключение через роутер, ставим автоматическое получение данных. Если прямое соединение через кабель, устанавливаем следующие значения:

- IP-адрес: 192.168.0.2.

- Маска: 255.255.255.0.

- Основной шлюз: 192.168.0.1.

- DNS-сервер: 192.168.0.1.

- Сохраняем все настройки.

После настройки IP-адресов переходим к отладке рабочей группы компьютеров:

- Снова жмём на Windows и R одновременно, чтобы появилось окно «Выполнить». В нём набираем команду sysdm.cpl и кликаем по ОК.

Выполните команду sysdm.cpl в окне

- Щёлкаем по клавише «Изменить».

Приступите к изменению название группы и компьютера

- Пишем Computer1 в названии компьютера. Имя рабочей группы можно не менять. Сохраните изменения.

Поставьте другое название для компьютера

- На другом компьютере откройте те же настройки и в названии ПК укажите Computer2. Не забудьте сохраниться.

Настройка общего доступа к файлам

Теперь нужно сделать все файлы на компьютерах видимыми, то есть открыть доступ к документам, хранящимся на жёстких дисках ПК. Как это сделать:

- Запустите «Панель управления» через меню «Пуск» (пункт находится в перечне справа).

- Перейдите к центру управления сетями и доступом.

Зайдите в «Центр управления сетями и общим доступом»

- Щёлкните по третьему пункту слева.

Перейдите к изменению параметров общего доступа

- Раскрываем меню со всеми сетями. Активируем общий доступ. В последнем пункте выключаем доступ с парольной защитой. Обязательно сохраняем все изменения.

Отключите парольную защиту

Проверка работы службы «Брандмауэр Windows»

Сетевой экран («Брандмауэр Защитника Виндовс») должен быть обязательно активен при работе по локальной сети. Как проверить, работает ли экран:

- Запускаем «Панель управления» через «Пуск». Переходим в блок «Администрирование».

Перейдите в раздел «Администрирование»

- Переходим в новом окне в предпоследний пункт для управления компьютером.

Откройте окно «Управление ПК»

- Находим в службах «Брандмауэр Виндовс». Кликаем дважды по строчке.

В службах отыщите сетевой экран

- В типе запуска должен стоять автоматический режим. Если кнопка «Запустить» активна, щёлкаем по ней, чтобы активировать службу. Применяем все настройки.

Включите сетевой экран и настройте автоматический запуск

Проверка работы сети

Теперь проверьте, работает ли связь по локальной сети, которую мы только что организовали:

- На «клаве» нажимаем на Windows и R. В строчке вбиваем значение cmd. Выполняем команду.

- Напишите в чёрном редакторе слово ping и IP-адрес другого ПК, с которым связали текущий компьютер. Если это второй ПК в локальной сети, вводим 192.168.0.2.

- Жмём на «Энтер». Смотрим на результат операции: в параметре «потеряно» должен стоять 0. Если стоит, значит, всё в порядке. Если нет, проверьте, правильно ли вы всё настроили — сверьтесь с инструкциями выше.

Напротив «Потеряно» должно стоять значение 0

- После этого переходите в раздел «Сеть» в «Проводнике», открывайте содержимое другого компьютера, с которым вы связали текущий ПК.

Классификация сетей по типу соединения устройств между собой

Отдельно можно выделить полносвязную топологию схем соединения компьютеров в локальной сети. Такая организация подключения подразумевает только то, что абсолютно все терминалы, входящие в сеть, имеют связь друг с другом. И как уже понятно, такая структура является практически не защищенной в плане внешнего вторжения или при проникновении злоумышленников в сеть посредством специальных вирусных программ-червей или шпионских апплетов, которые изначально могли бы быть записаны на съемных носителях, которые те же неопытные сотрудники предприятий по незнанию могли подключить к своим компьютерам.

Именно поэтому чаще всего используются другие схемы соединения в локальной сети. Одной из таких можно назвать ячеистую структуру, из которой определенные начальные связи были удалены.

Особенности сетевого оборудования для создания построения сетей

Для того чтобы создать единую информационную среду в любой компании необходимо построение локальной сети, обладающую рядом преимуществ, среди которых:

- непрерывность доступа персонала к общим ресурсам компании;

- обеспечение совместного использования офисной техники;

- простота добавления нового оборудования или создание дополнительных рабочих мест;

- повышение безопасности коммерческой информации.

Чтобы пользователи могли беспрепятственно пользоваться всеми перечисленными преимуществами, локальная сеть должна:

- быть простой в управлении;

- надежно защищать всю информацию от внутренних и внешних угроз;

- быть адаптированной под современные устройства и кабели;

- иметь в наличии запасные каналы и потенциалы для оптимизации и расширения.

Для объединения компьютеров в локальную сеть необходимо позаботиться о наличии качественного сетевого оборудования.

К сетевому оборудованию относятся:

- маршрутизаторы (роутеры или модемы);

- коммутаторы;

- концентраторы;

- повторители;

- патч-панели и многое другое.

В зависимости от своего назначения сетевое оборудование выполняет различные действия. Например, роутер или модем используются для передачи сигнала абонентам, которые подключены к сети. Точки доступа служат, для того чтобы расширять зону покрытия.

В качестве дополнительного оборудования при создании локальных сетей могут использоваться специальные антенны, которые способны усиливать пойманный сигнал.

От качества сети полностью зависит качество связи и возможности всего коллектива пользователей, поэтому к выбору оборудования необходимо подходить ответственно.

Несмотря на то, что сейчас существует множество фирм, которые предлагают свое оборудование, для построения локальной сети лучше использовать только одного производителя.

В том случае если оборудование будет приобретаться у различных компаний, существует риск того, что некоторые из приборов не смогут взаимодействовать между собой.

Экономить при выборе сетевого оборудования не стоит, так как от его качества будет полностью зависеть качество связи и бесперебойность работы всей сети.

Структура «кольцо»

Кольцевую схему (топологию) локальной сети в некотором смысле можно назвать морально устаревшей. На сегодняшний день она не используется практически ни в одной сетевой структуре (разве что только в смешанных типах). Связано это как раз с самими принципами объединения отдельных терминалов в одну организационную структуру.

Компьютеры друг с другом соединяются последовательно и только одним кабелем (грубо говоря, на входе и на выходе). Конечно, такая методика снижает материальные затраты, однако в случае выхода из строя хотя бы одной сетевой единицы нарушается целостность всей структуры. Если можно так сказать, на определенном участке, где присутствует поврежденный терминал, передача (прохождение) данных попросту стопорится. Соответственно, и при проникновении в сеть опасных компьютерных угроз они точно так же последовательно проходят от одного терминала к другому. Зато в случае присутствия на одном из участков надежной защиты вирус будет ликвидирован и дальше не пройдет.

Основные принципы проектирования

Основные принципы проектирования:

1) Производительность. Используемое в проекте оборудование было выбрано исходя из возможного увеличения объемов обрабатываемого трафика, а также из требований к выполняемым функциям и используемым протоколам.

2) Надежность и доступность. ЛВС спроектирована, исходя из того, что она должна функционировать в режиме 24х7 (круглосуточно 7 дней в неделю), в случае возникновения отказов сеть имеет возможность автоматической (без вмешательства администратора) реконфигурации с целью сохранения работоспособности и минимизации времени простоя.

3) Масштабируемость. ЛВС обеспечивает возможность расширения, т.е. используемое оборудование и топология предусматривают возможность увеличения количества подключаемых узлов сети и увеличение передаваемого трафика. Оборудование выбрано с резервом, как по производительности, так и по возможности установки дополнительных модулей и расширению функциональности.

4) Эффективность. В процессе проектирования производилась оптимизация с целью более эффективного использования ресурсов ЛВС. Ресурсы ЛВС представляют собой ресурсы оборудования (количество памяти, производительность процессора) и ресурсы каналов передачи данных (пропускная способность). Эффективное использование ресурсов ЛВС снижает общую стоимость владения системой.

5) Управляемость. Для управления ЛВС предусмотрен единый центр управления, который обеспечивает круглосуточный мониторинг, сбор статистики, регистрацию событий, облегчает администрирование и восстановление системы в случае возникновения нештатных ситуаций.

6) Безопасность. ЛВС учитывает требования к организации безопасности и защиты от НСД в распределенных сетях передачи данных. Устройства, входящие в состав ЛВС, защищаются системой паролей, кроме того маршрутизаторы и коммутаторы обладают дополнительными функциями по безопасности: списки доступа, межсетевое экранирование и т.д.

7) Унификация и стандартизация. В качестве активного сетевого оборудования ЛВС применяется оборудование производства компании Cisco Systems. Оборудование имеет единую операционную систему для всех устройств, представленных в ЛВС, Cisco IOS (Internetworking Operating System). Все оборудование имеет сертификаты ССЭ и Минсвязи России.