Mikrotik

Содержание:

- Настройка VLAN на коммутаторах Cisco под управлением IOS

- Сеть управления VLAN99

- Проверка

- Настройка VLAN в Cisco Packet Tracer

- Теоретические сведения

- Для чего нужны виртуальные частные сети VLAN

- Allowed VLANs on a Trunk port

- Как работает voice VLAN?

- What does trunk mean in networking?

- Недостатки виртуальных частных сетей

- Общие сведения

- Конфигурация первичных и изолированных сетей VLAN

- Настройка Voice VLAN на Cisco

- Настройка VLAN100, все порты подключены в него.

- Версия Cisco

- Why is trunking important to VLAN configuration?

- Маршрутизатор служит для объединения физических локальных сетей

- Настройка VLAN для маршрутизаторов Cisco

Настройка VLAN на коммутаторах Cisco под управлением IOS

- access port – это порт, который принадлежит к одному VLAN, и может передавать нетегированный информационный трафик;

- trunk port – это коммутационный порт, посредством которого может передаваться тегированный трафик от одного либо нескольких VLAN.

Коммутаторы Cisco ранних версий работали с двумя протоколами: 802.1Q, ISL. Второй из них относится к проприетарному протоколу, который применяется в коммутационных платформах Cisco. Этот протокол позволяет инкапсулировать фрейм с целью передачи данных о причастности к тому или иному VLAN. Современные модели этот протокол не поддерживают, а работают только с 802.1Q.

Создается VLAN с идентификатором 2 и задается для него имя следующим образом:

Для удаления VLAN с идентификатором 2 используется:

Сеть управления VLAN99

Ну и напоследок представим, что в одном коммутаторе доступа есть ПК административного персонала, за которыми работают администраторы, а также обычные пользователи. Посмотрим на PVID для интерфейсов.

Т.к. нам нужно чтобы ПК администратора VP7 был в одной сети с коммутаторами и роутером, сделаем его untagged.

Получим адрес управления.

Включим оба ПК.

Попробуем проверить связь с коммутаторами и ПК.

Взглянем на DHCP сервер.

Далее мы можем создавать interface-list и управлять трафиком через firewall

На этом настройка VLAN Bridge на роутере MikroTik под управлением routeros завершена, спасибо за внимание

Проверка

Используйте этот раздел для того, чтобы подтвердить, что ваша конфигурация работает правильно.

Средство Интерпретатор выходных данных (только для зарегистрированных клиентов) (OIT) поддерживает некоторые команды show. Используйте OIT для просмотра аналитики выходных данных команды show.

CatOS

-

show pvlan – отображает конфигурацию PVLAN. Проверьте связь изолированных и первичных сетей VLAN друг с другом. А также проверьте отображение портов хоста.

-

show pvlan mapping – отображает сопоставление PVLAN с конфигурацией на случайных портах.

Программное обеспечение Cisco IOS

-

show vlan private-vlan – отображает сведения о PVLAN со связанными портами.

-

show interface mod/port switchport – отображает сведения об интерфейсах. Проверьте правильность работы рабочего режима, а также рабочие параметры PVLAN.

-

show interfaces private-vlan mapping – отображает настроенное сопоставление сетей PVLAN.

Процедура проверки

Выполните следующие шаги:

-

Проверьте конфигурацию PVLAN на коммутаторах.

Проверьте связь/сопоставление первичных и вторичных сетей PVLAN друг с другом. А также проверьте включение необходимых портов.

-

Проверьте правильность конфигурации случайного порта.

Следующие выходные данные указывают, что рабочий режим портов – promiscuous, рабочие сети VLAN – 100 и 101.

-

Запустите пакет запроса ICMP-эхо из порта хоста на случайный порт.

Помните, что так как оба устройства находятся в первичной VLAN, они могут быть в одной сети.

-

Выполните запрос ICMP-эхо между портами хоста.

В следующем промере host_port_2 (10.1.1.99) отправляет запрос ICMP-эхо на host_port (10.1.1.100). Выполнение данного запроса не удалось. Однако выполнение запроса ICMP-эхо из другого порта хоста на случайный порт прошло успешно.

Настройка VLAN в Cisco Packet Tracer

В данном уроке мы познакомимся с технологией VLAN, научимся создавать их на коммутаторах, настраивать access и trunk порты.

Одно из лучших объяснений работы VLAN на оборудовании Cisco.

У кого бесконечный «Translating. » нажмите Ctrl + Shift + 6

Добавлять VLAN в транк только «switchport trunk allowed vlan add», чтобы остальные не потерялись.

Учтите, что вы не пробросите VLAN без транка. у коммутаторов есть два режима порта, это access, используется как правило для конечных устройств (компы, принтеры, телефоны) и trunk — настраивается между свичами. Access порт тегирует входящий трафик в коммутатор и растегирует исходящий. Trunk порт не занимается тегированием, он просто прокидывает пакеты основываясь на метках влана (тегах).

Теоретические сведения

PVLAN – это VLAN с конфигурацией для изоляции уровня 2 от других портов с таким же доменом широковещательной рассылки или подсетью. Можно назначить особый набор портов в PVLAN и таким образом контролировать доступ к портам на уровне 2. А также можно настроить сети PVLAN и обычные VLAN на одном коммутаторе.

Существует три типа портов PVLAN: случайный, изолированный и общий.

- Случайный порт взаимодействует с другими портами PVLAN. Изолированный порт – это порт, который используют для взаимодействия с внешними маршрутизаторами, LocalDirectors, устройствами управления сетью, резервными серверами, административными рабочими станциями и другими устройствами. На других коммутаторах порт для модуля маршрутизатора (например плата многоуровневой коммутации ) должен быть случайным.

- На изолированном порте есть полное разделение уровня 2 от других портов с такой же PVLAN. Данное разделение содержит широковещательные рассылки. Исключением является только случайный порт. Разрешение конфиденциальности на уровне 2 присутствует в блоке исходящего трафика ко всем изолированным портам. Трафик, приходящий из изолированного порта, направляется только на все изолированные порты.

- Общие порты могут взаимодействовать друг с другом и со случайными портами. У данных портов есть изоляция уровня 2 от других портов в других сообществах или от изолированных портов в сети PVLAN. Рассылки распространяются только между связанными портами сообщества и разнородными портами.

Для чего нужны виртуальные частные сети VLAN

Сети VLAN упрощают сетевым администраторам задачу разбивки единой коммутируемой сети на логические сегменты в соответствии с функционалом и требованиями безопасности работы корпоративных систем. При этом нет необходимости в прокладке и перекоммутации новых кабелей или существенных изменениях в текущей сетевой инфраструктуре. Весь процесс организации новой схемы работы происходит на логическом уровне — на уровне настройки сетевого оборудования. Порты (интерфейсы) на коммутаторах могут быть назначены одной или нескольким виртуальным сетям. Что позволяет разделить систему на логические группы. На основе того, каким подразделениям принадлежит тот или иной сервис или ресурс, устанавливаются правила, согласно которым системам в отдельных группах разрешено связываться друг с другом. Конфигурация групп может варьироваться от простой идеи — компьютеры в одной виртуальной сети могут видеть принтер в этом сегменте, но компьютеры за пределами сегмента не могут, — до относительно сложных моделей. Например, компьютеры в отделах розничного банковского обслуживания не могут взаимодействовать с компьютерами в торговых отделах.

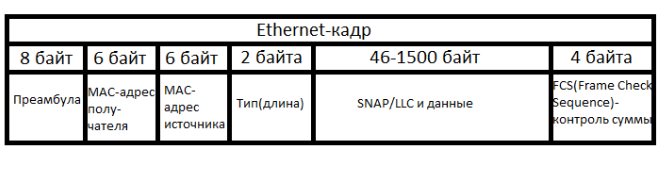

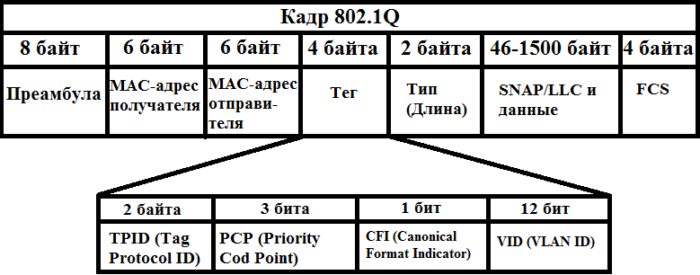

Каждый логический сегмент виртуальной сети обеспечивает доступ к линии передачи данных всем хостам, подключенным к портам коммутатора, настроенным с тем же идентификатором сети. Тег VLAN – это 12-разрядное поле в заголовке Ethernet кадра, которое обеспечивает поддержку до 4096 VLAN для каждого домена коммутации. Маркировка VLAN стандартизована в IEEE (Институт инженеров по электротехнике и электронике) 802.1Q и часто называется Dot1Q.

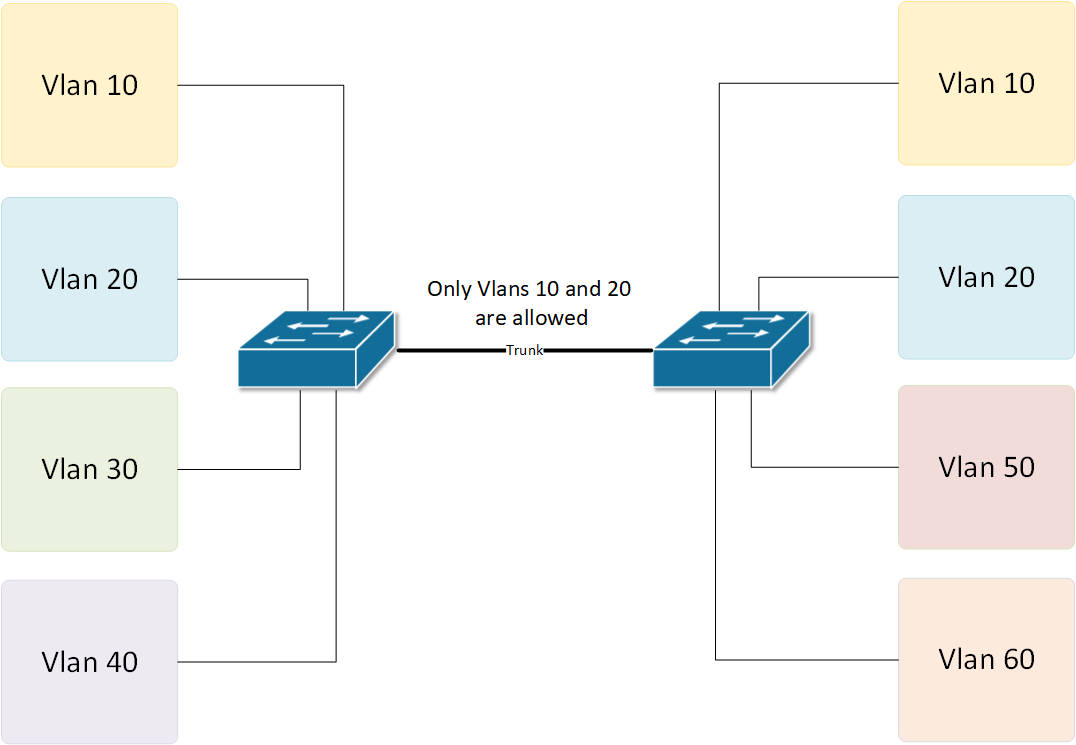

Allowed VLANs on a Trunk port

By default on Cisco switches, frames from all VLANs are transported over the trunk link. However, there is a way to specify exactly which VLAN numbers are allowed to be carried across. There are many cases in which you would want to specify only certain VLANs and not send frames from all VLANs. If we take figure 4 as an example, the switch on the left has four VLANs 10,20,30 and 40 but the switch on the right has VLANs 10, 20, 50, and 60. So you would probably want to send only traffic for 10 and 20 over the trunk link. This can be configured using the switchport trunk allowed vlan feature. Let’s configure the link in Figure 4 to carry across only frames from vlan 10 and 20.

Figure 4. Example of a Trunk link with allowed VLANs

Figure 4. Example of a Trunk link with allowed VLANs

First, let’s verify how many virtual LANs are configured on SW1 and SW2.

Note that if we look at the show interface trunk output on SW1, it is shown that VLANs 1 — 1005 are allowed on the trunk. This means that all are allowed.

The same can be seen on SW2 as well.

We want to configure only 10 and 20 to be allowed. Let’s configure the trunk link on SW1 and SW2. The configuration is the same on both switches, so we need to look at only one example.

The same configuration is applied on both switches. Let’s now look at the trunk ports.

Using this feature is very common in scenarios where a switch owned by one organization is connected to another external switch. Usually, there is an agreement to exchange data in one VLAN so you would want to filter all other VLANs out.

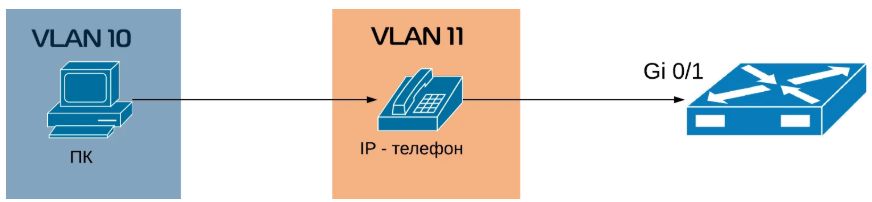

Как работает voice VLAN?

Чтобы установить приоритетность потоков голосовых данных, они должны быть сначала идентифицированы. Voice VLAN может идентифицировать поток голосовых данных двумя способами: один — путем определения исходного MAC-адреса принятого пакета (MAC address-based mode), а другой — путем идентификации тега VLAN принятого пакета (VLAN-based mode).

В режиме на основе MAC-адреса сетевой коммутатор может определить, является ли поток данных потоком голосовых данных, в соответствии с полем MAC-адреса источника в пакете данных, поступающем в его интерфейс. Как показано на следующем рисунке, после того, как коммутатор получает пакет данных, отправленный PC и IP-телефоном, он выполняет следующую обработку: если MAC-адрес источника соответствует OUI (уникальный идентификатор организации), настроенному на коммутаторе, к пакету добавлена голосовая метка VLAN И увеличил приоритет пакета. Если исходный MAC-адрес не соответствует OUI, тег VLAN PVID будет добавлен в пакет, и пакет не будет отправлен первым.

В режиме VLAN Ethernet коммутатор определяет, является ли пакет данных речевым пакетом данных, на основе идентификатора VLAN пакета данных, поступающего в интерфейс. Как показано на рисунке ниже, IP-телефон сначала отправляет пакет данных на сетевой коммутатор. Затем коммутатор добавляет информацию о голосовой VLAN в соответствующие поля s, принимает пакет данных и отправляет его обратно. После получения информации о голосовой VLAN IP-телефон снова отправляет помеченное голосовое сообщение. Если тег соответствует голосовой VLAN, настроенной на коммутаторе, коммутатор пересылает приоритет пакета. Таким образом, когда происходит перегрузка сети, коммутатор может обеспечить приоритетную передачу голосовых сообщений.

What does trunk mean in networking?

A trunk is a single channel of communication that allows multiple entities at one end to correspond with the correct entity at the other end. It is a “link” that carries many signals at the same time, creating more efficient network access between two nodes. Trunking is perhaps best known in reference to telecommunications, where the method is used to connect switching centers and create multiple-signal links. But trunking is also important in computer networking, where it has two main advantages:

Link aggregation

Sometimes, trunking refers specifically to port trunking, also known as link aggregation or Ethernet bonding. This is a method of combining individual Ethernet links to act as one logical link, potentially making it possible to overcome certain bandwidth limitations. This allows you to connect several switches with Ethernet ports and allocate traffic among all the ports, relieving switch-switch or switch-to-server congestion. If failover occurs, link aggregration enables faster recovery, as the signals simply use another port while still routing to the correct endpoint. As a result, this simultaneous packet transmission may result in improved performance. The IEEE standard for link aggregation is referred to as 802.1AX.

VLAN trunking

What is VLAN trunking? To answer this question, it’s important to understand why networks have VLANs. VLANs came into use in part to mitigate some difficulties with switched networks, which replaced hubs. Switches offer enhanced control compared to hubs, including increased throughput, reduced collisions, and more. However, these switched networks have a flat topology that can create some congestion and redundancy issues. VLANs offer a solution.

A VLAN is a way to provide connectivity for subnets on a network. With a VLAN, it’s possible to configure a single switched network to better suit system requirements without making physical network changes. MSPs can assign switches to VLANs and create logical groups to partition communication. Network switches support VLANs and create a Layer 2 subnet implementation. On a practical level, this both prevents certain devices from interacting and allows others to connect more efficiently.

Недостатки виртуальных частных сетей

Ограничение в 4096 VLAN на один домен коммутации создает проблемы для крупных хостинг-провайдеров, которым часто приходится выделять десятки или сотни сегментов для каждого клиента. Чтобы устранить это ограничение, другие протоколы, такие как VXLAN (Virtual Extensible LAN), NVGRE (сетевая виртуализация с использованием универсальной инкапсуляции маршрутизации) и Geneve, поддерживают более крупные теги и возможность туннелировать кадры уровня 2 в пакетах уровня 3 (сеть).

Часто передача данных между различными сегментами VLAN выполняется маршрутизаторами. Современные коммутаторы часто включают функции маршрутизации и называются коммутаторами 3 уровня.

Общие сведения

В этом документе объясняется конфигурация коммутаторов, соединяющих ПК и IP-телефоны через порт коммутатора. IP-телефон Cisco содержат интегрированный коммутатор 10/100 с тремя портами. Эти порты выделены для определенных подключений.

-

Порт 1 служит для подсоединения к коммутатору Catalyst или другому устройству, поддерживающему технологию передачи речи по протоколу IP.

-

Порт 2 – это внутренний интерфейс 10/100 для передачи трафика, проходящего через телефон.

-

Порт 3 служит для подсоединения к ПК или другому устройству.

Примечание: Физически можно увидеть только два порта. Третий порт является внутренним, и увидеть его нельзя. В этом разделе порт 2 не виден.

В коммутаторе используется две виртуальных локальных сети: одна для трафика данных, а другая для речевого трафика. Порт коммутатора может использовать либо виртуальную локальную сеть доступа, либо виртуальную локальную магистральную сеть, но для передачи речевого трафика необходимо настроить виртуальную локальную сеть передачи речевых сообщений.

Если в коммутаторе содержится модуль, обеспечивающий конечные станции питанием через Ethernet, то можно настроить каждый интерфейс этого модуля таким образом, чтобы он автоматически определял, что конечной станции необходимо питание и подавал на нее питание через Ethernet. По умолчанию, когда коммутатор определяет в интерфейсе устройство, на которое подается электропитание, он предполагает, что это устройство потребляет максимальную мощность, которая может быть подана через порт. В традиционных модулях максимум мощности питания через Ethernet составляет 7 Вт, а в модулях IEEE PoE, включенных в программное обеспечение Cisco IOS, выпуск 12.2(18)EW он составляет 15,4 Вт. Когда коммутатор получает пакет данных по протоколу обнаружения Cisco (CDP) от устройства, на которое подается электропитание, потребляемая мощность автоматически уменьшается в соответствии с требованиям конкретного устройства. Обычно эта автоматическая регулировка срабатывает правильно, и после нее дальнейшая регулировка не требуется и не рекомендуется. Однако можно указать потребление электропитания на устройстве для всего коммутатора (или для конкретного интерфейса), чтобы обеспечить на коммутаторе дополнительную функциональность. Это полезно, когда протокол CDP отключен или не доступен.

Поскольку при неравномерной передаче данных качество речерых вызовов на IP-телефоне может снизиться, в коммутаторе используется механизм обеспечения качества обслуживания на базе класса обслуживания IEEE 802.1p. Механизм обеспечения качества обслуживания при передаче сетевого трафика с коммутатора использует классификацию и расписания предсказуемым образом. См. дополнительные сведения по механизму обеспечения качества обслуживания в разделе . Функция Cisco AutoQoS обеспечивает автоматическое последовательное применение механизма обеспечения качества обслуживания во всех маршрутизаторах и коммутаторах Cisco. Она подключает различные компоненты обеспечения качества обслуживания Cisco в зависимости от сетевого окружения и рекомендаций Cisco.

Конфигурация первичных и изолированных сетей VLAN

Чтобы создать первичные и вторичные сети VLAN, а также связать различные порты с данными VLAN, выполните следующие действия. В данных действиях описаны примеры ПО CatOS и Cisco IOS. Выполните соответствующий набор команд для установки OS.

- Создайте первичную PVLAN.

-

CatOS

Switch_CatOS (enable) set vlan primary_vlan_id

pvlan-type primary name primary_vlan!— Примечание. Эта команда должна вводиться в одной строке.VTP advertisements transmitting temporarily stopped, and will resume after the command finishes.

Vlan 100 configuration successful -

Программное обеспечение Cisco IOS Switch_IOS(config)#vlan primary_vlan_id

Switch_IOS(config-vlan)#private-vlan primary

Switch_IOS(config-vlan)#name primary-vlan

Switch_IOS(config-vlan)#exit

-

CatOS

- Создайте одну или несколько изолированных сетей VLAN

-

CatOS

Switch_CatOS> (enable) set vlan secondary_vlan_id pvlan-type isolated name isolated_pvlan

!— Примечание. Эта команда должна вводиться в одной строке

VTP advertisements transmitting temporarily stopped,

and will resume after the command finishes.

Vlan 101 configuration successful -

Программное обеспечение Cisco IOS

Switch_IOS(config)#vlan secondary_vlan_id

Switch_IOS(config-vlan)#private-vlan isolated

Switch_IOS(config-vlan)#name isolated_pvlan

Switch_IOS(config-vlan)#exit

-

CatOS

- Свяжите изолированную(ые) сеть(и) VLAN с первичной VLAN.

-

CatOS

Switch_CatOS> (enable) set pvlan primary_vlan_id secondary_vlan_id

Vlan 101 configuration successful

Successfully set association between 100 and 101. -

Программное обеспечение Cisco IOS Switch_IOS(config)#vlan primary_vlan_id

Switch_IOS(config-vlan)#private-vlan association secondary_vlan_id

Switch_IOS(config-vlan)#exit

-

CatOS

- Проверьте конфигурацию частной VLAN.

-

CatOS Switch_CatOS> (enable) show pvlan

Primary Secondary Secondary-Type Ports

——- ——— —————- ————

100 101 isolated -

Программное обеспечение Cisco IOS Switch_IOS#show vlan private-vlan

Primary Secondary Type Ports

——- ——— —————— ——-

100 101 isolated

-

CatOS Switch_CatOS> (enable) show pvlan

Настройка Voice VLAN на Cisco

Большинство IP — телефонов, включая Cisco, имеют маленький коммутатор на 3 порта внутри IP — телефона. Телефон подключается «в разрыв».

- Первый порт подключается к коммутатору;

- Второй порт подключается к компьютеру;

- Внутренний порт подключает сам телефон;

Как это все работает? Между коммутатором и телефоном у нас есть так называемый «транк». Порт на телефоне, который подключается к компьютеру, является портом доступа. Телефона передает весь трафик с компьютера на коммутатор без каких — либо меток, непомеченным. Трафик с самого телефона всегда будет помечаться, и в транке будут разрешены только два вышеупомянутых VLANа.

Если вы уже знакомы с настройкой VLANов, то создание голосового VLANа не составит для вас вообще никакого труда. Давайте настроим порт на коммутаторе, где мы будем использовать VLANы 10 и 11.

Сначала мы создаем данные VLANы:

Теперь настроим интерфейс:

MERION-SW1(config)#interface GigabitEthernet 0/1

MERION-SW1(config-if)#switchport mode access

MERION-SW1(config-if)#switchport access vlan 10

MERION-SW1(config-if)#switchport voice vlan 11

Мы переключили данный порт в режим доступа и настраиваем его для VLAN 10. Команда switchport voice vlan сообщает коммутатору, чтобы он использовал VLAN 11 как голосовой VLAN.

Для того, чтобы телефон понял, какой VLAN нужно использовать, используются два протокола — Cisco Discovery Protocol (CDP) для телефонов Cisco и Link Layer Discovery Protocol (LLDP) для телефонов от других вендоров.

Настройка VLAN100, все порты подключены в него.

Согласно нашей схеме, нам нужно принять два тега: 100 и 99. Первый для ПК, второй для управления самим коммутатором (service tag). Создадим bridge.

Добавим в него tagged ether1.

Untagged ether2, ether3. Указав PVID 100 на вкладке VLAN.

Переходим в вкладку VLANs бриджа. Указываем тегированные и не тегированные порты. В нашем случае tagged ether1, untagged ether2 и ether3.

Добавляем VLAN для управления.

Перепроверив, включаем фильтрацию.

Далее нужно получить адрес из сети управления.

Повесим DHCP-Client на него.

После чего мы удачно получили адрес.

Далее нам нужно включить наши ПК и проверить какие адреса мы получили на них.

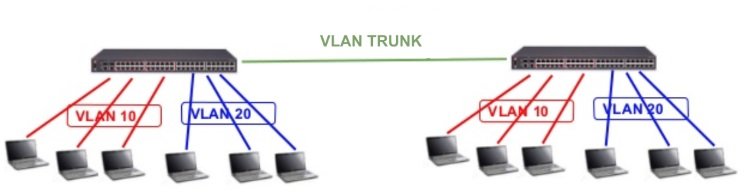

Версия Cisco

Cisco под “trunk’ом” понимает канал типа “точка-точка” (канал связи, напрямую соединяющий два устройства), который соединяет коммутатор и другое сетевое устройство, например еще один коммутатор или маршрутизатор. Его задача – передавать трафик нескольких VLAN через один канал и обеспечивать им доступ ко всей сети. В простонародии называется «транком», что логично.

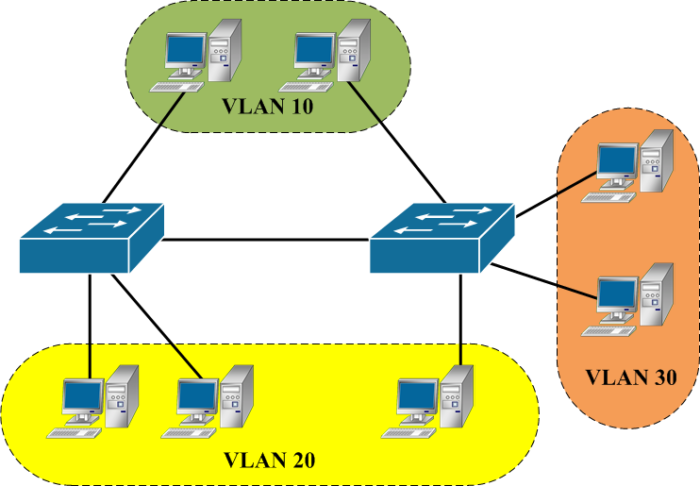

Начнем с того, что такое VLAN?

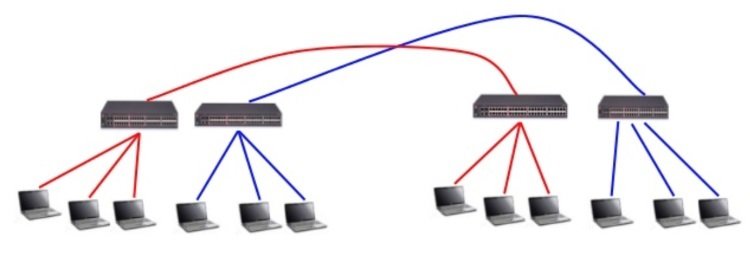

VLAN расшифровывается как Virtual local area network или виртуальная локальная сеть. Это технология, которая позволяет разделить одну физическую сеть на несколько логических, работающих независимо друг от друга. Например, есть на предприятии отдел кадров, бухгалтерия и IT-отдел. У них есть свои коммутаторы, которые соединены через центральный коммутатор в единую сеть, и вот сети этих отделов и нужно отделить друг от друга. Тогда-то на помощь и приходит технология VLAN.

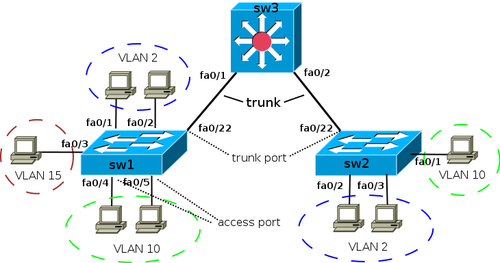

Так выглядит сеть, разделенная на VLAN’ы (виртуальные сети).

Часто для обозначения VLAN’а используют разные цвета.

Так порты, обозначенные зеленым цветом, входят в один VLAN, а порты, обозначенные красным цветом, в другой. Тогда компьютеры, которые находятся в одном VLAN’е, могут взаимодействовать только друг с другом, а с компьютерами, входящими в другой VLAN, не могут.

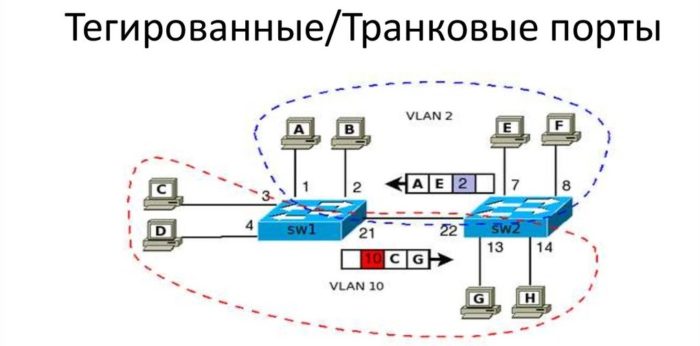

Перемены в таблице коммутации в VLAN

При создании VLAN’ов в таблицу коммутации у коммутаторов добавляется еще одно поле, в котором указываются идентификаторы VLAN. Упрощенно это выглядит так:

Тут мы видим, что порты 1 и 2 принадлежат VLAN’у 2, а порты 3 и 4 – VLAN’у 10.

Идем дальше. На канальном уровне данные передаются в виде кадров (фреймов). При передаче кадров от одного коммутатора к другому нужна информация о том, к какому VLAN’у принадлежит тот или иной кадр. Эту информацию добавляют в передаваемый кадр. На данный момент для этой цели используют открытый стандарт IEEE 802.1Q. Пошаговая эволюция кадра в VLAN

- Компьютер генерирует и отправляет обычный кадр (фрейм, он же пакет канального уровня, т.е. уровня коммутаторов), ничего не добавляя. Этот кадр выглядит так:

- Коммутатор получает кадр. В соответствии с таблицей коммутации, он понимает, с какого компьютера пришел кадр, и к какому VLAN’у принадлежит этот компьютер. Тогда коммутатор сам добавляет в кадр служебную информацию, так называемый тег. Тег – это поле после MAC-адреса отправителя, в котором содержится, грубо говоря, номер VLAN’а. Так выглядит кадр с тегом:

Затем коммутатор отправляет этот кадр на другой коммутатор.

-

Коммутатор, который принимает кадр, извлекает из него информацию о VLAN, то есть понимает, на какой компьютер нужно передать этот кадр, удаляет всю служебную информацию из кадра и передает его на компьютер получателя.

-

На компьютер получателя приходит кадр уже без служебной информации.

Теперь возвращаемся к нашему “trunk’у”. Порты коммутатора, поддерживающие VLAN можно разделить на две группы:

- Тегированные порты (или trunk-порты у Cisco)

- Нетегированные порты (или access порты)

Нас интересуют тегированные порты или trunk-порты. Они как раз и служат для того, чтобы через один порт можно было передавать данные, принадлежащие к разным VLAN и получать данные нескольких VLAN на один порт (мы помним, что обычно порты из разных VLAN друг друга не видят).

На этом рисунке тегированными являются порты номер 21 и 22, которые соединяют два коммутатора. Через них и будут проходить кадры, например, от компьютера Е к компьютеру А, которые находятся в одном VLAN’е, по схеме, которая описана выше.

Так вот, канал связи между этими портами у Cisco как раз и называется “trunk’ом”.

Why is trunking important to VLAN configuration?

With VLAN trunking, it’s possible to extend a VLAN across the network. When you implement multiple VLANs across a network, trunk links are necessary to ensure that VLAN signals remain properly segregated for each to reach their intended destination. This is also more efficient, as multiple VLANs can be configured on a single port.

With these multiple VLANs on a single port, the system has to have a way of distinguishing and routing signals. A trunking VLAN port always uses identifying tags to mark frames as they pass between switches. The most common trunking protocol, IEEE 802.1Q, adds a tag to the Ethernet frame as it passes through, marking it as belonging to a specific VLAN. This tag, which includes the Media Access Control (MAC) address, ultimately helps route the Ethernet frame to the correct endpoint as it passes across the trunked link and the host port.

IEEE 802.1Q is an open standard protocol, and typically the best (and only) option if you’re using equipment from multiple vendors. The Cisco VLAN Trunking Protocol (VTP) is a proprietary protocol, and can potentially be useful—for instance, when you configure a new VLAN on a VTP server, it automatically distributes it across switches, reducing configuration time.

Some maintenance is necessary for VLAN trunking—for example, the switch-forward tables must stay up-to-date in case of network topology changes. This means continually refreshing the tables to allow new changes to emerge and old forwarding frames to be cleared out. It’s worth noting, too, that there are two types of possible trunking here: symmetrical and asymmetrical trunking. Symmetrical trunking allows any port within a group to transmit packets to any other port, allowing for higher data transmission and reception rates. Asymmetrical trunking allows only one port on a switch to receive packets, so transmission rates are high while data reception is slower.

Маршрутизатор служит для объединения физических локальных сетей

До момента появления виртуальных частных сетей мы должны были сегментировать локальную сеть LAN на основе физических коммутаторов.

Чем больше сегментов вам необходимо организовать, тем больше коммутаторов вам необходимо закупить. Маршрутизатор используется для пересылки трафика между локальными сетями.

Ситуация становится более сложной, если у вас есть 2 отдельных офиса. И если сеть настроена согласно схеме выше, то вам потребуется не один, а два отдельных кабеля между офисами. В зависимости от удаленности локаций прокладка данных трасс может вылиться в серьезные затраты. А теперь представьте, что у вас 3 и более офисов, а отделов в компании, например, 5. Получается, что необходимо прокладывать 15 кабельных трасс — бизнес на такое не пойдет.

Нам необходимо решение, которое помогло бы устранить проблему выше. Мы больше не можем полагаться на физическую сегментацию, поскольку она не является гибкой, более дорогой и делает вашу жизнь сложнее.Решение называется Virtual LAN – VLAN.

Благодаря использованию виртуальных частных сетей VLAN у нас появляется больше возможностей для сегментации сети на основе портов или даже на основе MAC-адреса или протоколов.

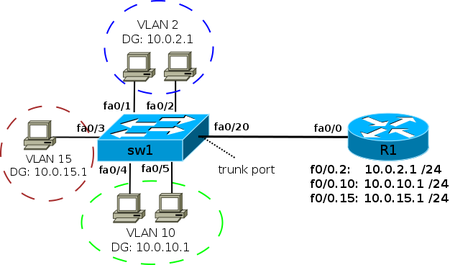

Настройка VLAN для маршрутизаторов Cisco

интерфейсов в этом случае правильно создавать логические подинтерфейсы. Их создают на физических интерфейсах каждого VLAN. Порт коммутатора, который ведет к маршрутизатору, должен настраиваться как тегированный порт (trunk).

Схема, для которой процесс маршрутизации выполняется между VLAN на маршрутизаторе, называется «router on a stick». IP адреса шлюзов по умолчанию для VLAN:

Для логических подинтерфейсов нужно указать, что на интерфейс будет приходить тегированный трафик, а также указать номер соответствующего VLAN. Выполнить эту процедуру можно соответствующей командой при настройке подинтерфейса:

R1(config-if)# encapsulation dot1q

Чтобы создать логический подинтерфейс для VLAN 2:

R1(config-subif)# encapsulation dot1q 2

R1(config-subif)# ip address 10.0.2.1 255.255.255.0

Чтобы создать логический подинтерфейс для VLAN 10:

R1(config)# interface fa0/0.10

R1(config-subif)# encapsulation dot1q 10

R1(config-subif)# ip address 10.0.10.1 255.255.255.0

Порт, ведущий от коммутатора к маршрутизатору должен настраиваться как статический trunk:

switchport trunk encapsulation dot1q