Cisco ios lan switching command reference

Содержание:

- Введение

- Введение

- Difference between Switchport Mode – Access and Trunk

- Configuration – Switchport Mode Trunk

- Предварительные условия

- VLAN Default Configuration

- Configuration – Switchport Mode Access

- Different Types of Switchport – Access & Trunk

- VLAN Configuration Guidelines and Restrictions

- Проверка

- Designing Switched VLANs

- Устранение неполадок

- Why Implement VLANs?

- Общие сведения

- VLAN Colors

- Предварительные условия

- VLAN Interoperability

Введение

Этот документ предлагает пример конфигурации режима магистрального соединения IEEE 802.1Q (dot1q) между коммутатором Cisco Catalyst 3550/3560/3750, поддерживающим программное обеспечение Cisco IOS,и коммутатором серии Catalyst 6500/6000 или Catalyst 4500/4000, поддерживающим программное обеспечение Cisco IOS. С помощью магистрального соединения осуществляется трафик между двумя устройствами из нескольких сетей VLAN через двухточечное соединение.

Существуют два способа применения режима магистрального соединения Ethernet.

-

Протокол сетевого соединения между коммутаторами (ISL) – собственный протокол Cisco

-

802.1Q – стандарт IEEE

Введение

В этом документе приведен пример конфигурации Fast EtherChannel (FEC) и транкинга IEEE 802.1Q между коммутаторами Cisco Catalyst Layer 2 (L2) с фиксированной конфигурацией и маршрутизатором Cisco. К числу коммутаторов Catalyst L2 с фиксированной конфигурацией относятся коммутаторы 2900/3500XL, 2940, 2950/2955 и 2970. В данном документе речь идёт о маршрутизаторе Cisco 7200. Но можно использовать любой другой маршрутизатор, который поддерживает EtherChannel и транкинг 802.1Q, чтобы получить аналогичные результаты. Список маршрутизаторов, поддерживающих транкинг EtherChannel и 802.1Q, приведен в разделе этого документа.

Difference between Switchport Mode – Access and Trunk

In this session, we will discuss the difference between Trunk Port and Switch Port. The below table helps you with the differences between both of them.

| Access Port | Trunk Port |

|---|---|

| Access Port, is the member of single VLAN, and carry the traffic of that particular VLAN only. | Trunk Port, carry the traffic of multiple VLANs. By default, Trunk ports member of all VLANs configured in the switch. |

| It is usually used to connect the end devices like Laptop, Printer, Computer, etc. | It is usually used to establish the connectivity between Switch to Switch or Switch to Router (i.e. Router on a Stick) |

| Usually, less bandwidth is required while connecting the access port across devices. | Trunk port usually required More bandwidth as compared to Access ports. |

| No VLAN tagging is performed, so no additional protocol required on Access Ports. | For VLAN tagging, it used additional protocols depending on the environments. Two Protocols, i.e. IEEE 802.1Q or DTP (Cisco Proprietary) |

| Access Port Configuration: GNS3_SW2(config-if)#switchport mode access |

Trunk Port Configuration: GNS3_SW2(config-if)#switchport mode trunk |

However, It is highly recommended to configure the switch port manually rather than dynamic desirable.

Configuration – Switchport Mode Trunk

In this session, we will configure the switchport as a trunk. As we previously discussed, a trunk port is used to carry multiple VLAN traffic.

Below is the trunk port configuration for Cisco IOS Switches:

GNS3Network_SW2# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

GNS3Network_SW2(config)# interface FastEthernet 0/1

GNS3Network_SW2(config-if)#switchport mode trunk

GNS3Network_SW2(config-if)#end

GNS3Network_SW2#

By default, the trunk will be the member of all VLANs configured on the switch. So, it will carry out the traffic of each VLAN configured on the switch. You can restrict the switch to send the traffic of a particular VLAN using the below command:

GNS3Network_SW2# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

GNS3Network_SW2(config)# interface FastEthernet 0/1

GNS3Network_SW2(config-if)# switchport mode trunk

GNS3Network_SW2(config-if)# switchport trunk allowed vlan 10-11

GNS3Network_SW2(config-if)#end

GNS3Network_SW2#

Предварительные условия

Требования

Убедитесь, что вы обеспечили выполнение следующих требований, прежде чем попробовать эту конфигурацию.

-

Сведения о режиме магистрального соединения IEEE 802.1Q

-

Сведения по конфигурации коммутаторов серии Catalyst 3560 и Catalyst 6500/6000 с использованием интерфейса командной строки (CLI).

Используемые компоненты

Сведения, содержащиеся в данном документе, касаются следующих версий программного и аппаратного обеспечения.

-

Коммутатор Catalyst 3560 с программным обеспечением Cisco IOS версии 12.2(25)SEA

-

Коммутатор Catalyst 6509 с программным обеспечением Cisco IOS версии 12.1(26)E1

Конфигурацию коммутатора Catalyst 3560, содержащуюся в этом документе, также можно использовать для коммутатора серии Catalyst 3550/3750 с программным обеспечением Cisco IOS. Конфигурацию коммутатора Catalyst 6500/6000, содержащуюся в этом документе, также можно использовать для коммутатора серии Catalyst 4500/4000 с программным обеспечением Cisco IOS.

Примечание. См. в этом документе информацию для изучения методов режима магистрального соединения, поддерживающихся различными коммутаторами Catalyst.

Системные требования для реализации магистрального соединения на коммутаторах Catalyst

Данные для документа были получены в специально созданных лабораторных условиях. При написании данного документа использовались только устройства с пустой (стандартной) конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд.

Примечание. В данном документе рассматриваются только примеры файлов конфигурации для коммутаторов, а также результаты выполнения соответствующих команд show. Дополнительные сведения о настройке магистрали 802.1Q между коммутаторами Catalyst см. в следующем документе:

-

документа Настройка сетей VLAN — коммутаторы серий Catalyst 3560

-

документа Настройка коммутационных портов LAN для уровня 2 — коммутаторы серий Catalyst 6500 с программным обеспечением Cisco IOS

-

документа Настройка интерфейсов Ethernet уровня 2 — коммутаторы серий Catalyst 4500 с программным обеспечением Cisco IOS

Теоретические сведения

Режим магистрального соединения IEEE 802.1Q использует внутреннюю систему тегов. Устройство магистрального соединения устанавливает тег размером 4 байта, чтобы найти магистрали VLAN, которым принадлежит кадр, а затем перерассчитывает контрольную последовательность кадров (FCS). Дополнительные сведения см. в следующих документах:

-

Раздел документа Магистральное соединение между коммутаторами серий Catalyst 4500/4000, 5500/5000 и 6500/6000, использующих инкапсуляцию 802.1Q, с ПО Cisco CatOS

Примечание. Здесь содержатся несколько важных замечаний, которые следует иметь в виду во время настройки:

-

Любой интерфейс Ethernet на коммутаторе серии Catalyst 3550/3560/3750 может поддерживать инкапсуляцию 802.1Q и ISL. По умолчанию интерфейс Ethernet на коммутаторе Catalyst 3550 является портом уровня 2 (L2).

-

Любой порт Ethernet на коммутаторе серии Catalyst 6500/6000 поддерживает инкапсуляцию 802.1Q или ISL.

-

По умолчанию коммутатор серии Catalyst 4500 с программным обеспечением Cisco IOS поддерживает режимы магистрального соединения ISL и 802.1Q. Поддерживаются все интерфейсы, за исключением блокирующих портов Gigabit на модулях WS-X4418-GB и WS-X4412-2GB-T. Эти порты не поддерживают ISL и поддерживают только магистральное соединение 802.1q. Порты 3-18 являются блокирующими портами Gigabit в модуле WS-X4418-GB. Порты 1-12 являются блокирующими портами Gigabit в модуле WS-X4412-2GB-T.

Примечание. Порт является блокирующим, если соединение на задней панели перегружено (превышение подписки).

-

Главное различие между платформами Catalyst 6500/6000 и Catalyst 4500 состоит в конфигурации интерфейса по умолчанию. Коммутатор Catalyst 6500/6000 с ПО Cisco IOS обладает интерфейсами в режиме завершения работы, являющимися маршрутизируемыми портами по умолчанию уровня 3 (L3). У коммутатора Catalyst 4500/4000 с программным обеспечением Cisco IOS включены все интерфейсы. Эти интерфейсы являются коммутационными портами по умолчанию уровня 2 (L2).

-

При использовании инкапсуляции 802.1Q в интерфейсе магистрального соединения на коммутаторах Catalyst 3750 кадры с недопустимо маленькой величиной прослеживаются в выходных данных команды show interface, так как допустимые инкапсулированные пакеты 802.1Q размером 61-64 байта с q-тегом коммутатор Catalyst 3750 считает неполномерными кадрами, даже если такие пакеты пересылаются правильно. Для получения более подробной информации см. идентификатор ошибки CSCec14238 Cisco (только для зарегистрированных клиентов).

VLAN Default Configuration

Tables through show the default configurations for the different VLAN media types.

Table 17-2 Ethernet VLAN Defaults and Ranges

Parameter

Default

Range

VLAN ID

1

1-4094

VLAN name

«default» for VLAN 1″VLANvlan_ID» for other Ethernet VLANs

—

802.10 SAID

10vlan_ID

100001-104094

MTU size

1500

1500-18190

Translational bridge 1

0-1005

Translational bridge 2

0-1005

VLAN state

active

active, suspend

Pruning eligibility

VLANs 2-1001 are pruning eligible; VLANs 1006-4094 are not pruning eligible.

—

Table 17-3 FDDI VLAN Defaults and Ranges

Parameter

Default

Range

VLAN ID

1002

1-1005

VLAN name

«fddi-default»

—

802.10 SAID

101002

1-4294967294

MTU size

1500

1500-18190

Ring number

1-4095

Parent VLAN

0-1005

Translational bridge 1

0-1005

Translational bridge 2

0-1005

VLAN state

active

active, suspend

Table 17-4 Token Ring (TrCRF) VLAN Defaults and Ranges

Parameter

Default

Range

VLAN ID

1003

1-1005

VLAN name

«token-ring-default»

—

802.10 SAID

101003

1-4294967294

Ring Number

1-4095

MTU size

VTPv1 default 1500VTPv2 default 4472

1500-18190

Translational bridge 1

0-1005

Translational bridge 2

0-1005

VLAN state

active

active, suspend

Bridge mode

srb

srb, srt

ARE max hops

7

0-13

STE max hops

7

0-13

Backup CRF

disabled

disable; enable

Table 17-5 FDDI-Net VLAN Defaults and Ranges

Parameter

Default

Range

VLAN ID

1004

1-1005

VLAN name

«fddinet-default»

—

802.10 SAID

101004

1-4294967294

MTU size

1500

1500-18190

Bridge number

1

0-15

STP type

ieee

auto, ibm, ieee

VLAN state

active

active, suspend

Table 17-6 Token Ring (TrBRF) VLAN Defaults and Ranges

Parameter

Default

Range

VLAN ID

1005

1-1005

VLAN name

«trnet-default»

—

802.10 SAID

101005

1-4294967294

MTU size

VTPv1 1500; VTPv2 4472

1500-18190

Bridge number

1

0-15

STP type

ibm

auto, ibm, ieee

VLAN state

active

active, suspend

Configuration – Switchport Mode Access

In this session, we will discuss the configuration of the Access Mode of a switchport. As we already discussed, switchport used to connect with the End Points, i.e. Computer, Printer, Laptops, etc.

The Below configuration will explain to you to configure the switchport of a CISCO IOS switch.

GNS3Network_SW2# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

GNS3Network_SW2(config)# interface FastEthernet 0/1

GNS3Network_SW2(config-if)# switchport mode access

GNS3Network_SW2(config-if)# switchport access vlan 100

GNS3Network_SW2(config-if)#end

GNS3Network_SW2#

Another easy way to configure switchport is “switchport host”, which also configure the port as a switchport. It will also configure STP portfast feature.

GNS3Network_SW2# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

GNS3Network_SW2(config)# interface FastEthernet 0/1

GNS3Network_SW2(config-if)# switchport host

GNS3Network_SW2(config-if)#switchport access vlan 100

GNS3Network_SW2(config-if)#end

GNS3Network_SW2#

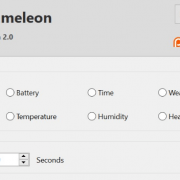

Different Types of Switchport – Access & Trunk

Switchport has two modes, i.e. Switchport mode trunk and switchport mode access. Let’s first understand the definition of both, Access Port and Trunk Ports.

Access Ports: Access Ports belong to a single VLAN and carry the traffic of a single VLAN only.

Trunk Ports: Trunk Ports, usually carry the traffic of multiple VLANs and by default will be the member of all VLANs configured on the switch.

To understand Switchports more clear, you can have a look at the below image:

On the top side of the screenshot, two interfaces are configured on each switch to carry the data of two VLANs i.e. VLAN 100 & VLAN 200. Each switchport is Access Port.

However, on the bottom side of the screenshot, only a single interface is sufficient to carry the data of two VLANs, i.e. VLAN 100 & VLAN 200. This switchport is Trunk Port.

VLAN Configuration Guidelines and Restrictions

When creating and modifying VLANs in your network, follow these guidelines and restrictions:

•Supervisor engine redundancy does not support nondefault VLAN data file names or locations. Do not enter the vtp file file_name command on a switch that has a redundant supervisor engine.

•Before installing a redundant supervisor engine, enter the no vtp file command to return to the default configuration.

•RPR+ redundancy (see ) does not support a configuration entered in VLAN database mode. Use global configuration mode with RPR+ redundancy.

•You can configure extended-range VLANs only in global configuration mode. You cannot configure extended-range VLANs in VLAN database mode. See the .

•Before you can create a VLAN, the switch must be in VTP server mode or VTP transparent mode. For information on configuring VTP, see

•The VLAN configuration is stored in the vlan.dat file, which is stored in nonvolatile memory. You can cause inconsistency in the VLAN database if you manually delete the vlan.dat file. If you want to modify the VLAN configuration or VTP, use the commands described in this guide and in the Cisco IOS Software Releases 12.2SX Command References publication.

•To do a complete backup of your configuration, include the vlan.dat file in the backup.

•The Cisco IOS end command is not supported in VLAN database mode.

•You cannot enter Ctrl-Z to exit VLAN database mode.

•Cisco IOS Software Release 12.2SX does not support Token Ring or FDDI media. The switch does not forward FDDI, FDDI-Net, TrCRF, or TrBRF traffic, but it can propagate the VLAN configuration through VTP.

•In VTP server mode, you can configure FDDI and Token Ring VLANs from the switch.

•You must configure a TrBRF before you configure the TrCRF (the parent TrBRF VLAN you specify must exist).

•In a Token Ring environment, the logical interfaces (the connection between the TrBRF and the TrCRF) of the TrBRF are placed in a blocked state if either of these conditions exists:

–The TrBRF is running the IBM STP, and the TrCRF is in SRT mode.

–The TrBRF is running the IEEE STP, and the TrCRF is in SRB mode.

Проверка

Используйте этот раздел для того, чтобы подтвердить, что ваша конфигурация работает правильно.

Средство Интерпретатор выходных данных (только для зарегистрированных клиентов) (OIT) поддерживает некоторые команды show. Используйте OIT для просмотра аналитики выходных данных команды show.

CatOS

-

show pvlan – отображает конфигурацию PVLAN. Проверьте связь изолированных и первичных сетей VLAN друг с другом. А также проверьте отображение портов хоста.

-

show pvlan mapping – отображает сопоставление PVLAN с конфигурацией на случайных портах.

Программное обеспечение Cisco IOS

-

show vlan private-vlan – отображает сведения о PVLAN со связанными портами.

-

show interface mod/port switchport – отображает сведения об интерфейсах. Проверьте правильность работы рабочего режима, а также рабочие параметры PVLAN.

-

show interfaces private-vlan mapping – отображает настроенное сопоставление сетей PVLAN.

Процедура проверки

Выполните следующие шаги:

-

Проверьте конфигурацию PVLAN на коммутаторах.

Проверьте связь/сопоставление первичных и вторичных сетей PVLAN друг с другом. А также проверьте включение необходимых портов.

-

Проверьте правильность конфигурации случайного порта.

Следующие выходные данные указывают, что рабочий режим портов – promiscuous, рабочие сети VLAN – 100 и 101.

-

Запустите пакет запроса ICMP-эхо из порта хоста на случайный порт.

Помните, что так как оба устройства находятся в первичной VLAN, они могут быть в одной сети.

-

Выполните запрос ICMP-эхо между портами хоста.

В следующем промере host_port_2 (10.1.1.99) отправляет запрос ICMP-эхо на host_port (10.1.1.100). Выполнение данного запроса не удалось. Однако выполнение запроса ICMP-эхо из другого порта хоста на случайный порт прошло успешно.

Designing Switched VLANs

By the time you are ready to configure routing between VLANs, you will have already defined them through the switches in your network. Issues related to network design and VLAN definition should be addressed during your network design. See the Internetwork Design Guide and appropriate switch documentation for information on these topics:

•Sharing resources between VLANs

•Load balancing

•Redundant links

•Addressing

•Segmenting networks with VLANs—Segmenting the network into broadcast groups improves network security. Use router access lists based on station addresses, application types, and protocol types.

•Routers and their role in switched networks—In switched networks, routers perform broadcast management, route processing, and distribution, and provide communication between VLANs. Routers provide VLAN access to shared resources and connect to other parts of the network that are either logically segmented with the more traditional subnet approach or require access to remote sites across wide-area links.

Устранение неполадок

Проблема 1

Отображается следующее сообщение об ошибке. %PM-SP-3-ERR_INCOMP_PORT: <mod/port> is set to inactive because <mod/port> is a trunk port

Объяснение. Из-за ограничений аппаратного обеспечения модули коммутаторов Catalyst 6500/6000 10/100-Mbps ограничивают конфигурацию изолированного или общего порта VLAN, если порт в специализированной интегральной схеме одного COIL является магистралью, назначением SPAN или случайным портом PVLAN. (Специализированная интегральная схема COIL контролирует 12 портов на большинстве модулей и 48 портов на модуле Catalyst 6548.) В раздела данного документа представлены сведения об ограничении портов на модулях коммутаторов Catalyst 6500/6000 10/100-Mbps.

Процедура разрешения. Если нет поддержки на порте PVLAN, выберите порт в другой ASIC на данном или на другом модуле. Чтобы возобновить деятельность портов, удалите конфигурацию изолированного или общего порта VLAN и выполните команды shutdown и no shutdown.

Примечание. В ПО Cisco IOS версии 12.2(17a)SX и более поздних ограничение 12 портов не применяется к коммутирующим модулям WS-X6548-RJ-45, WS-X6548-RJ-21 и WS-X6524-100FX-MM Ethernet. Дополнительные сведения об ограничениях конфигураций сетей PVLAN с помощью других функций см. в разделе документа Конфигурация частных сетей VLAN.

Проблема 2

В процессе конфигурации PVLAN может отобразится одно из следующих сообщений.

Объяснение. Из-за ограничений аппаратного обеспечения модули коммутаторов Catalyst 6500/6000 10/100-Mbps ограничивают конфигурацию изолированного или общего порта VLAN, если порт в специализированной интегральной схеме одного COIL является магистралью, назначением SPAN или случайным портом PVLAN. (Специализированная интегральная схема COIL контролирует 12 портов на большинстве модулей и 48 портов на модуле Catalyst 6548.) В раздела данного документа представлены сведения об ограничении портов на модулях коммутаторов Catalyst 6500/6000 10/100-Mbps.

Процедура разрешения. Выполните команду show pvlan capability (CatOS), которая указывает преобразование порта в порт PVLAN. Если нет поддержки для PVLAN на определенном порте, выберите порт в другой ASIC на данном или на другом модуле.

Примечание. В ПО Cisco IOS версии 12.2(17a)SX и более поздних ограничение 12 портов не применяется к коммутирующим модулям WS-X6548-RJ-45, WS-X6548-RJ-21 и WS-X6524-100FX-MM Ethernet. Дополнительные сведения об ограничениях конфигураций сетей PVLAN с помощью других функций см. в разделе документа Конфигурация частных сетей VLAN.

Проблема 3

Не удается настроить PVLAN на некоторых платформах.

Решение. Проверьте, чтобы платформа поддерживала сети PVLAN. Чтобы определить, поддерживает ли платформа или версия ПО сети PVLAN перед началом конфигурации, см. раздел Матрица поддержки коммутаторов Catalyst на частных сетях VLAN.

Проблема 4

На MSFC коммутатора Catalyst 6500/6000 невозможно выполнить запрос ICMP-эхо на устройство, которое соединено с изолированным портом на данном коммутаторе.

Решение. На модуле управления проверьте, чтобы данный порт на MSFC (15/1 или 16/1) является случайным.

Также настройте интерфейс VLAN на MSFC, как указано в разделе данного документа.

Проблема 5

С помощью команды no shutdown невозможно активировать интерфейс VLAN для изолированных или общих сетей VLAN.

Решение. Из-за сущности сетей PVLAN невозможно активировать интерфейс VLAN для изолированных или общих сетей VLAN. Можно активировать только тот интерфейс VLAN, который относится к первичной VLAN.

Проблема 6

На устройствах Catalyst 6500/6000 с MSFC/MSFC2 записи ARP, полученные на интерфейсах PVLAN уровня 3 не устаревают.

Решение. Записи ARP, полученные на интерфейсах частных VLAN уровня 3, являются фиксированными и не устаревают. С помощью подключения нового оборудования с помощью IP-адреса создается сообщение. Запись ARP не создается. Таким образом, необходимо удалить ARP-записи порта PVLAN при изменении MAC-адреса. Чтобы добавить или удалить ARP-записи PVLAN вручную, выполните следующие команды.

Второй способ – выполнить команду no ip sticky-arp в ПО Cisco IOS версии 12.1(11b)E и более поздних.

Why Implement VLANs?

Network managers can logically group networks that span all major topologies, including high-speed technologies such as, ATM, FDDI, and Fast Ethernet. By creating virtual LANs, system and network administrators can control traffic patterns and react quickly to relocations and keep up with constant changes in the network due to moving requirements and node relocation just by changing the VLAN member list in the router configuration. They can add, remove, or move devices or make other changes to network configuration using software to make the changes.

Issues regarding benefits of creating VLANs should have been addressed when you developed your network design. Issues to consider include the following:

•Scalability

•Performance improvements

•Security

•Network additions, moves, and changes

Общие сведения

В этом документе объясняется конфигурация коммутаторов, соединяющих ПК и IP-телефоны через порт коммутатора. IP-телефон Cisco содержат интегрированный коммутатор 10/100 с тремя портами. Эти порты выделены для определенных подключений.

-

Порт 1 служит для подсоединения к коммутатору Catalyst или другому устройству, поддерживающему технологию передачи речи по протоколу IP.

-

Порт 2 – это внутренний интерфейс 10/100 для передачи трафика, проходящего через телефон.

-

Порт 3 служит для подсоединения к ПК или другому устройству.

Примечание: Физически можно увидеть только два порта. Третий порт является внутренним, и увидеть его нельзя. В этом разделе порт 2 не виден.

В коммутаторе используется две виртуальных локальных сети: одна для трафика данных, а другая для речевого трафика. Порт коммутатора может использовать либо виртуальную локальную сеть доступа, либо виртуальную локальную магистральную сеть, но для передачи речевого трафика необходимо настроить виртуальную локальную сеть передачи речевых сообщений.

Если в коммутаторе содержится модуль, обеспечивающий конечные станции питанием через Ethernet, то можно настроить каждый интерфейс этого модуля таким образом, чтобы он автоматически определял, что конечной станции необходимо питание и подавал на нее питание через Ethernet. По умолчанию, когда коммутатор определяет в интерфейсе устройство, на которое подается электропитание, он предполагает, что это устройство потребляет максимальную мощность, которая может быть подана через порт. В традиционных модулях максимум мощности питания через Ethernet составляет 7 Вт, а в модулях IEEE PoE, включенных в программное обеспечение Cisco IOS, выпуск 12.2(18)EW он составляет 15,4 Вт. Когда коммутатор получает пакет данных по протоколу обнаружения Cisco (CDP) от устройства, на которое подается электропитание, потребляемая мощность автоматически уменьшается в соответствии с требованиям конкретного устройства. Обычно эта автоматическая регулировка срабатывает правильно, и после нее дальнейшая регулировка не требуется и не рекомендуется. Однако можно указать потребление электропитания на устройстве для всего коммутатора (или для конкретного интерфейса), чтобы обеспечить на коммутаторе дополнительную функциональность. Это полезно, когда протокол CDP отключен или не доступен.

Поскольку при неравномерной передаче данных качество речерых вызовов на IP-телефоне может снизиться, в коммутаторе используется механизм обеспечения качества обслуживания на базе класса обслуживания IEEE 802.1p. Механизм обеспечения качества обслуживания при передаче сетевого трафика с коммутатора использует классификацию и расписания предсказуемым образом. См. дополнительные сведения по механизму обеспечения качества обслуживания в разделе . Функция Cisco AutoQoS обеспечивает автоматическое последовательное применение механизма обеспечения качества обслуживания во всех маршрутизаторах и коммутаторах Cisco. Она подключает различные компоненты обеспечения качества обслуживания Cisco в зависимости от сетевого окружения и рекомендаций Cisco.

VLAN Colors

VLAN switching is accomplished through frame tagging where traffic originating and contained within a particular virtual topology carries a unique VLAN ID as it traverses a common backbone or trunk link. The VLAN ID enables VLAN switching devices to make intelligent forwarding decisions based on the embedded VLAN ID. Each VLAN is differentiated by a color, or VLAN identifier. The unique VLAN ID determines the frame coloring for the VLAN. Packets originating and contained within a particular VLAN carry the identifier that uniquely defines that VLAN (by the VLAN ID).

The VLAN ID allows VLAN switches and routers to selectively forward packets to ports with the same VLAN ID. The switch that receives the frame from the source station inserts the VLAN ID and the packet is switched onto the shared backbone network. When the frame exits the switched LAN, a switch strips the header and forwards the frame to interfaces that match the VLAN color. If you are using a Cisco network management product such as VlanDirector, you can actually color code the VLANs and monitor VLAN graphically.

Предварительные условия

Требования

Перед использованием этой конфигурации ознакомьтесь со следующими требованиями.

-

Функции транкинга FEC и 802.1Q доступны в коммутаторах Catalyst L2 с фиксированной конфигурацией и программным обеспечением Cisco IOS версии 12.0(5.2)WC(1) и более поздних версий. Коммутаторы Catalyst 2940 и 2955/2950 не поддерживают транкинг с протоколом ISL (Inter-Switch Link) из-за ограниченных возможностей оборудования.

-

Маршрутизаторы Cisco поддерживают EtherChannel и возможности транкинга 802.1Q в ПО Cisco IOS версии 12.0(T) и выше. Однако не все маршрутизаторы поддерживают обе функции. Используйте данную таблицу для определения платформ маршрутизаторов, на которых поддерживаются FEC и функции транкинга 802.1Q.

Платформа маршрутизаторов

EtherChannel

Инкапсуляция IEEE 802.1Q

Маршрутизатор Cisco 1710

Нет

Да

Маршрутизатор Cisco 1751

Нет

Да

Cisco серии 2600

Нет1

Да

Cisco серии 3600

Нет1

Да

Cisco серии 3700

Нет1

Да

Cisco серии 4000-M (4000-M, 4500-M, 4700-M)

Нет

Да

Cisco серии 7000 (RSP2 7000, RSP 7000CI)

Да

Да

Cisco 7100

Нет

Да

Cisco серии 7200

Да

Да

Cisco серии 7500 (RSP1, RSP2, RSP4)

Да

Да

1 Исключение в поддержке EtherChannel для маршрутизаторов Cisco 2600, 3600 и 3700 возникает в случае, если вы установили сетевой модуль NM-16ESW или NM-36ESW (Ethernet Switch Network Module). Каждый из этих модулей поддерживает не более шести каналов EtherChannels, до восьми портов в группе.

2 RSP = Route Switch Processor (процессор маршрутизирующего коммутатора)

Используемые компоненты

При разработке и тестировании этой конфигурации использовались следующие версии программного и аппаратного обеспечения.

-

Коммутатор Catalyst 2950 с программным обеспечением Cisco IOS версии 12.1(9)EA1d

-

Маршрутизатор Cisco 7200 с ПО Cisco IOS версии 12.2(3).

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в данном документе, были запущены с конфигурацией по умолчанию. При работе в действующей сети необходимо понимать последствия выполнения любой команды.

Условные обозначения

Дополнительные сведения об условных обозначениях см. в документе Технические рекомендации Cisco. Условные обозначения.

VLAN Interoperability

Cisco IOS features bring added benefits to the VLAN technology. Enhancements to ISL, IEEE 802.10, and ATM LANE implementations enable routing of all major protocols between VLANs. These enhancements allow users to create more robust networks incorporating VLAN configurations by providing communications capabilities between VLANs.

Inter-VLAN Communications

The Cisco IOS supports full routing of several protocols over ISL and ATM LANE VLANs. IP, Novell IPX, and AppleTalk routing are supported over IEEE 802.10 VLANs. Standard routing attributes such as network advertisements, secondaries, and help addresses are applicable, and VLAN routing is fast switched. shows protocols supported for each VLAN encapsulation format and corresponding Cisco IOS software releases in which each protocol was first supported.

Table 1 Inter-VLAN Routing Protocol Support

Protocol

ISL

ATM LANE

IEEE 802.10

IP

Release 11.1

Release 10.3

Release 11.1

Novell IPX (default encapsulation)

Release 11.1

Release 10.3

Release 11.1

Novell IPX (configurable encapsulation)

Release 11.3

Release 10.3

Release 11.3

AppleTalk Phase II

Release 11.3

Release 10.3

—

DECnet

Release 11.3

Release 11.0

—

Banyan VINES

Release 11.3

Release 11.2

—

XNS

Release 11.3

Release 11.2

—

CLNS

Release 12.1

—

—

IS-IS

Release 12.1

—

—

VLAN Translation

VLAN translation refers to the ability of the Cisco IOS software to translate between different VLANs or between VLAN and non-VLAN encapsulating interfaces at Layer 2. Translation is typically used for selective inter-VLAN switching of nonroutable protocols and to extend a single VLAN topology across hybrid switching environments. It is also possible to bridge VLANs on the main interface; the VLAN encapsulating header is preserved. Topology changes in one VLAN domain do not affect a different VLAN.